Содержание

Форматы электронной подписи / Хабр

Статья посвящена обзору стандартов СMS (Cryptographic Message Syntax) для подписанных сообщений.

Для чего нужен CMS

Стандарт CMS описывает структуру криптографических сообщений, включающих в себя защищенные данные вместе со сведениями, необходимыми для их корректного открытия или использования. Например, в сообщении размещаются защищенные данные, информация об алгоритме хеширования и подписи, времени подписи, сертификате открытого ключа, цепочке сертификации и т.д. Некоторые из указанных атрибутов носят опциональный характер, но приложение может само определить необходимость их наличия. У каждого алгоритма есть набор параметров, который должен быть согласован на обеих сторонах: для ГОСТ 34.10-2001, помимо открытого ключа, это модуль p, коэффициенты эллиптической кривой a и b и порядок циклической подгруппы точек эллиптической кривой q. И все это нужно каким-то образом передать адресату сообщения.

И все это нужно каким-то образом передать адресату сообщения.

RSA Laboratories в серии своих стандартов криптографии с открытом ключом (PKCS) предложила решение этой проблемы путем определения синтаксиса для защищенных сообщений в следующих стандартах:

- PKCS #7 «Cryptographic Message Syntax Standard»,

- PKCS #10 «Certificate Request Syntax Standard».

Развитием этих стандартов стал стандарт CMS. CMS кроме

определенной заголовком статьи

подписи поддерживает операции шифрования, хеширования и вычисления имитовставки, в том числе и по российским алгоритмам (RFC 4490), а также множественную инкапсуляцию. Последнее означает, что сообщение формата CMS может лежать внутри другого CMS сообщения.

Всего CMS поддерживает шесть типов данных:

- просто данные (data),

- данные с электронной подписью (signed data),

- упакованные данные (enveloped data),

- хешированные данные (digested data),

- зашифрованные данные (encrypted data),

- данные с проверкой подлинности (authenticated data).

В рамках статьи мы подробно рассмотрим только данные с электронной подписью (signed data).

Чтобы не путаться в терминологии, далее исходные данные, которые мы хотим передать защищенным способом, будут называться данными, а получившееся защищенное сообщение CMS – просто сообщением.

Стандарт CMS (PKCS #7 и RFC 5652): теория

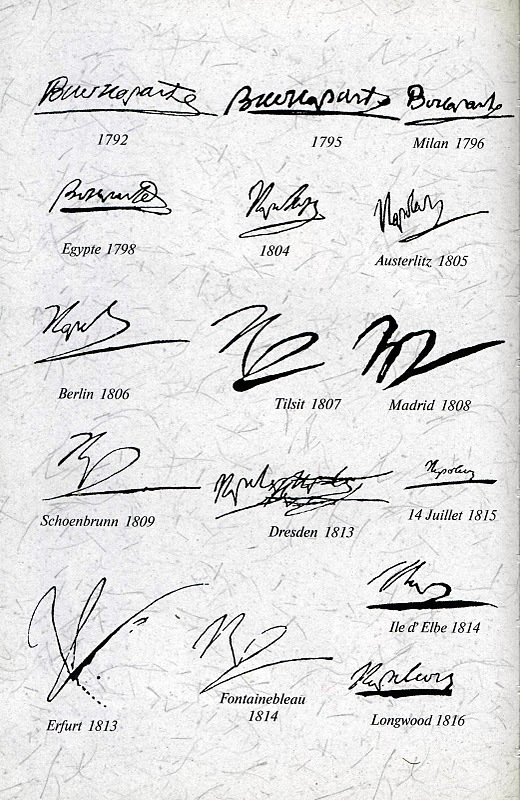

Чуть истории

Синтаксис криптографических сообщений (CMS) впервые был определен в PKCS #7, который позже был опубликован в качестве рекомендаций RFC 2315 «PKCS #7: Cryptographic Message Syntax Version 1.5». Спустя еще несколько версий RFC в сентябре 2009 года был принят RFC 5652 «Cryptographic Message Syntax (CMS)», который является действующим стандартом на данный момент.

Под спойлером иллюстрируется тяжелая судьба стандарта.

Смотреть

Эволюция PKCS#7/CMS

Подпись в CMS-формате (signed data type)

Подпись, описанная стандартом CMS, характеризуется следующими особенностями:

- Данные могут быть подписаны несколькими сторонами (множественная подпись).

В таком случае в сообщении будут присутствовать несколько структур SignerInfo с информацией о подписывающих сторонах: значением подписи и необходимой для проверки ее подлинности информацией.

В таком случае в сообщении будут присутствовать несколько структур SignerInfo с информацией о подписывающих сторонах: значением подписи и необходимой для проверки ее подлинности информацией. - Тип данных никак не регламентируется, лишь уточняется, что в качестве данных может быть сообщение формата CMS, то есть подписанное Алисой сообщение может быть целиком подписано Бобом.

- Подписывать можно не только данные, но и некоторые атрибуты сообщения – хеш сообщения (digest message), время подписи (signing time), значение другой подписи (countersignature).

- Открытый ключ подписывающей стороны может быть несертифицированным.

- Подпись может отсутствовать и вовсе.

Данные с электронной подписью используются не только для подписи содержимого и часто используются для распространения сертификатов и списков отзыва сертификатов (Certification Revocation List, CRL). В таком случае подписываемые данные отсутствуют, а поля Certificates и CRLs, наоборот, присутствуют.

Подписанное Алисой сообщение в формате CMS будет иметь следующий вид (серым отмечены необязательные атрибуты):

- Версия синтаксиса CMS Version зависит от сертификатов, типа подписываемых данных и информации о подписывающих сторонах

- Digest Algorithms включает в себя идентификаторы используемых алгоритмов хеширования и ассоциированные с ними параметры.

- Encapsulated Content содержит подписываемые данные (Content) вместе с их типом (Content Type). Содержимое может отсутствовать, тип – нет.

- Certificates предназначен для цепочки сертификатов, отражающих путь сертификации от центра сертификации, выдавшего сертификат, до каждой из подписывающих сторон. Также могут присутствовать сертификаты подписывающих сторон.

- CRLs (Certificate Revocation List) предоставляет информацию о статусе отзыва сертификатов, достаточную для определения валидности сертификата подписывающей стороны.

- Информация о каждой подписывающей стороне содержится в структурах типа Signer Info, которых может быть любое количество, в том числе и нулевое (в случае отсутствия подписи).

- Версия синтаксиса CMS Version определяется значением Signer ID.

- Signer ID определяет открытый ключ подписывающей стороны (subjectKeyIdentifier) или сертификат его открытого ключа, необходимый для проверки подлинности подписи (issuerAndSerialNumber).

- Digest Algorithm определяет алгоритм хеширования и все ассоциированные с ним параметры, используемые подписывающей стороной.

- В Signed Attributes помещаются атрибуты, требующие подписи. Поле может отсутствовать только при подписи простых данных (Content Type = id-data), при подписи других данных (например, Content Type = id-SignedData) должно присутствовать с как минимум двумя обязательными атрибутами – типом (Content Type) и хешем данных (Message Digest).

- Signature Algorithm содержит идентификатор алгоритма подписи вместе с его параметрами.

- В Signature Value помещается значение подписанного закрытым ключом хеша от данных (Content) и атрибутов для подписи (Signed Attributes).

- В Unsigned Attributes помещаются оставшиеся атрибуты, не требующие подписи.

Если Боб решает целиком подписать полученное от Алисы сообщение, то используется механизм инкапсуляции, и сообщение будет выглядеть вот так:

CMS предлагает два интересных атрибута, расширяющих возможности обычной подписи: время подписи (Signing Time) и контрасигнатуру (Countersignature). Первый атрибут определяет предполагаемое время осуществления подписи, а второй предназначен для подписи другой подписи (подписывается хеш от значения подписи). Атрибут Countersignature представляет собой структуру Signer Info с отсутствующим в Signed Attributes атрибутом Content Type и обязательно присутствующим атрибутом Message Digest. Атрибут Countersignature может иметь свой собственный атрибут Countersignature.

Если Боб решит подписать только данные, переданные Алисой, и заодно подписать подпись Алисы, то сообщение будет иметь такой вид:

Галопом по

Европам оставшимся типам

СMS предлагает еще несколько интересных типов сообщений, не охватываемых темой этой статьи. Поэтому буквально по паре слов об оставшихся типах для общей картины.

Поэтому буквально по паре слов об оставшихся типах для общей картины.

Упакованные данные (enveloped data) представляют собой зашифрованные данные вместе с зашифрованными для одного или более получателей ключами, которыми эти данные были зашифрованы. Комбинация зашифрованного сообщения с одним зашифрованным ключом шифрования для одного получателя называется цифровым конвертом. Данный тип используется в качестве конверта с (подписанными) данными для одного или нескольких получателей.

Хешированные данные (данные вместе со своим хешем) используются для проверки целостности сообщения и часто являются содержимым упакованных данных.

Зашифрованные данные часто используются для шифрования данных для локального хранилища, иногда с выработанным из пароля ключом шифрования.

Данные из аутентифицированного источника (данные с проверкой подлинности) включают в себя данные вместе с их MAC-кодом и зашифрованными ключами аутентификации для одного или нескольких получателей. Используются для защиты целостности сообщений для неограниченного количества получателей.

Используются для защиты целостности сообщений для неограниченного количества получателей.

В следующей статье мы подробно остановимся на сообщениях типа enveloped data с использованием российских криптоалгоритмов.

CMS в реальной жизни

Стандарт CMS имеет немало воплощений в современном мире IT – на нем основаны:

- стандарт защищенной электронной почты S/MIME (RFC 3851),

- расширенные сервисы защиты для S/MIME (RFC 2634, кстати, тут описаны дополнительные атрибуты CMS и технология тройного «обертывания» на основе множественной инкапсуляции: данные подписываются, затем шифруются и снова подписываются),

- расширенные форматы представления информации об аннулированных сертификатах (RFC 5940) и пр.

Закономерным развитием идей CMS для сообщений с электронной подписью cтал CAdES (CMS Advanced Electronic Signature), расширенный стандарт подписанных сообщений CMS, который также послужит темой для еще одной нашей статьи.

Как реализовать на практике?

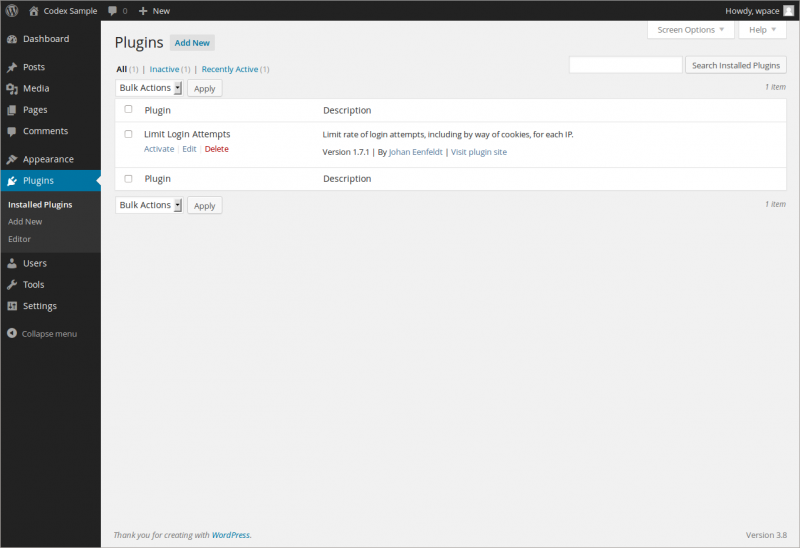

Стандарт CMS/PKCS#7 с поддержкой российских криптоалгоритмов реализован в сертифицированных СКЗИ наших партнеров:

- КриптоПро CSP компании Крипто-Про

- VipNet CSP компании Инфотекс

- СигналКом CSP или Message-PRO компании СигналКом и др.

Кроме того, стандарт CMS с российской криптографией реализован в Open Source приложении OpenSSL.

Наша компания поддержала CMS c российской криптографией в продукте Рутокен Плагин. Рутокен Плагин предназначен для использования в браузерах, все криптографические операции производятся аппаратно, «на борту» USB-токена.

ООО «Цифровые технологии»

Вход

Trusted eSign — приложение, работающее на операционных системах macOS и Linux, предназначенное для упрощения и ускорения процессов создания и проверки электронной подписи, шифрования и расшифрования данных. Trusted eSign работает с сертификатами и ключами усиленной квалифицированной электронной подписи и полностью совместим с криптопровайдером СКЗИ КриптоПро CSP начиная с версии 4.0. В приложении поддержаны стандарты для электронной подписи и хеширования ГОСТ Р 34.10-2012 и ГОСТ Р 34.11-2012, которые с 01 января 2019 года должны заменить прекращающие свое действие стандарты ГОСТ Р 34.10-2001 и ГОСТ Р 34.11-94. | ||

О продукте

Возможности

Скриншоты

Инструкции

Совместимость

Trusted eSign совместим с СКЗИ “КриптоПро CSP 4.0” и поддерживает все криптографические алгоритмы, реализованные в нем:

- ГОСТ Р 34.11-2012 / ГОСТ Р 34.11-94 для выработки значений хэш-функций

- ГОСТ Р 34.10-2012 / ГОСТ Р 34.10-2001 для формирования и проверки подписи

- ГОСТ 28147-89 для шифрования и расшифрования данных

Перечень основных возможностей

- создание электронной подписи стандарта CMS

- сохранение результатов подписи в кодировках Base64, DER

- проверка электронной подписи стандарта CMS

- шифрование данных в адрес сертификатов получателей

- удаление исходных файлов после шифрования

- архивирование файлов перед шифрованием (шифрованные пакеты)

- установка ключей и сертификатов по стандартам PKCS#8 и x.

509 v3

509 v3 - поддержка ключевых носителей Рутокен S, Рутокен Lite и JaCarta PKI

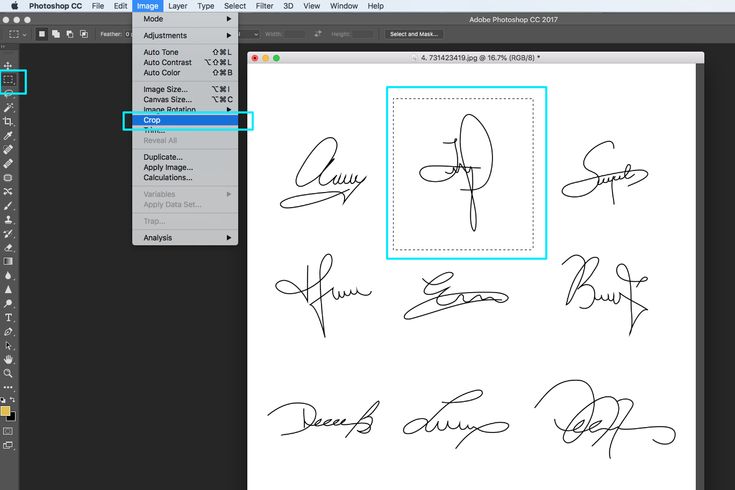

Единое окно для подписи и проверки

В приложении действия с электронной подписью выполняются в одном окне. Нет необходимости переключаться между окнами, чтобы подписать файл, а затем проверить статус его подписи. Для подписи файлов нужно выполнить всего три шага, один из которых можно вовсе пропустить. Первый шаг, это выбор сертификата подписи. Второй шаг (необязательный) — определить настройки выполнения операции. И третий шаг — выбор файлов для подписи. Проверка подписи требует лишь выбора файла, содержащего электронную подпись.

Единое окно для шифрования и расшифрования

Окно для шифрования и расшифрования файлов реализовано по принципу единой рабочей области, разделенной на две части. В левой стороне выбираются сертификаты получателей, в адрес которых будет проходить шифрование. Сертификатов получателей может быть несколько. Также в левой части расположен блок для настроек шифрования. В правой части окна размещается область для показа списка файлов. Это могут быть выбранные файлы для шифрования либо уже зашифрованные файлы. В нижней части правой стороны окна размещаются кнопки для “шифрования” и “расшифрования” файлов.

В правой части окна размещается область для показа списка файлов. Это могут быть выбранные файлы для шифрования либо уже зашифрованные файлы. В нижней части правой стороны окна размещаются кнопки для “шифрования” и “расшифрования” файлов.

Вариативность выбора файлов

Выбор файлов возможен двумя способами. В правой части окон для электронной подписи и шифрования данных размещена область для выбора файлов. Если список выбранных файлов пустой, в центре области отображается отдельная кнопка для добавления файлов. В случаях, когда уже есть выбранные файлы, кнопка добавления файлов показывается в шапке области. Альтернативный вариант выбора файлов — это перетаскивание их мышью способом “drag and drop”. Для этого нужно выбрать файл и нажать левую кнопку мыши, затем не отпуская ее переместить файл в любую точку в области добавления файлов в приложении.

Требования к подписи медицинской документации — JF Part B

Врач или немедицинский практикующий врач, назначающий или выписывающий рецепты, должен подписать документ, подтверждающий его знание, одобрение, согласие или обязательство в отношении предоставляемых или сертифицированных услуг. Имейте в виду, что требования к подписи применяются к заказам и другой медицинской документации, используемой для подтверждения медицинской необходимости предоставляемой услуги.

Имейте в виду, что требования к подписи применяются к заказам и другой медицинской документации, используемой для подтверждения медицинской необходимости предоставляемой услуги.

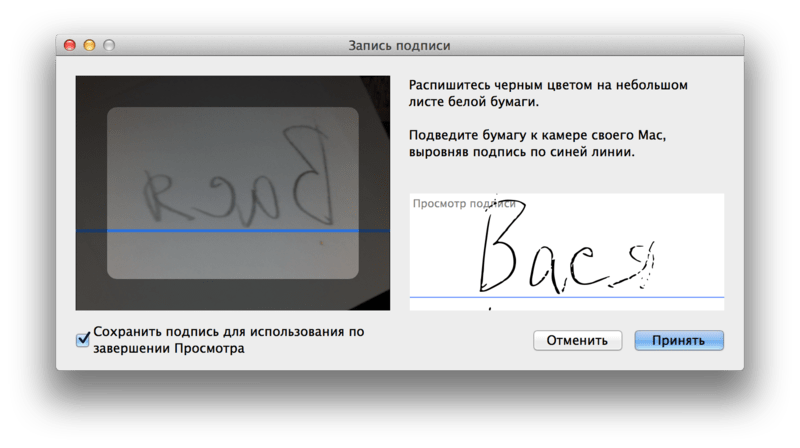

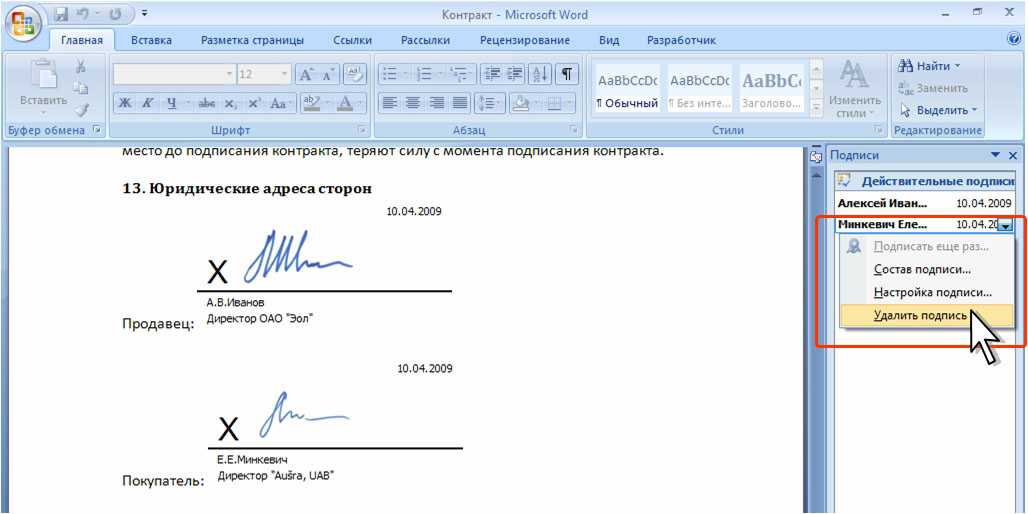

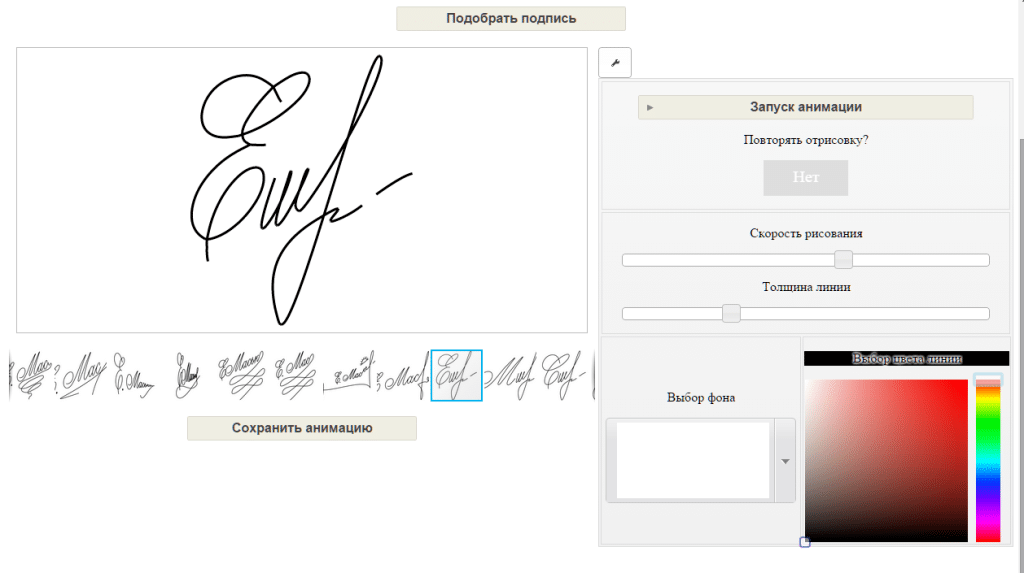

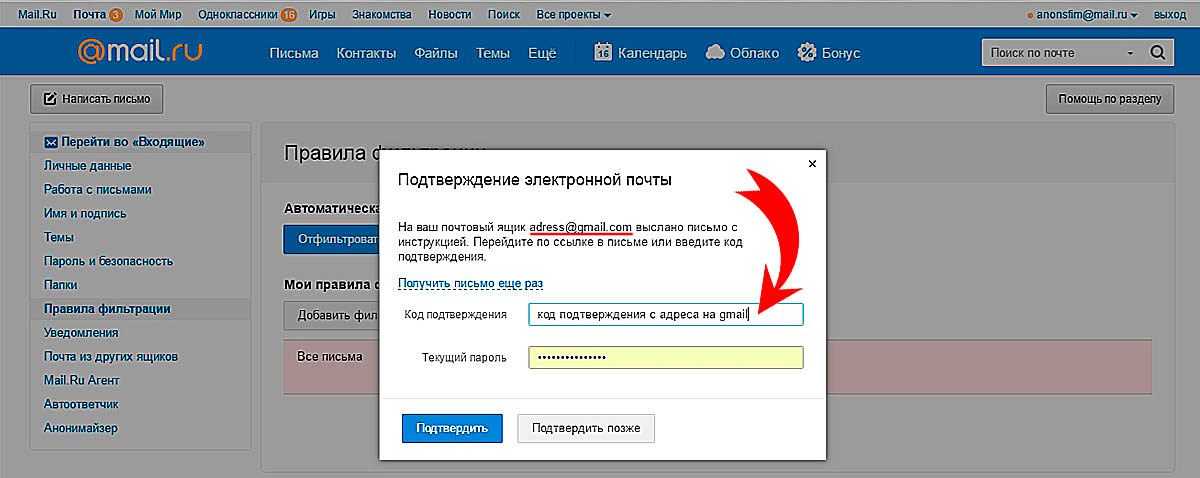

Электронные подписи

Ваша электронная подпись:

- Должна быть аутентифицирована, защищена от неправомерного использования и модификации и легко идентифицируема как электронная, а не печатная подпись.

- Представляет провайдера, подписавшего его, то есть самого провайдера, и это лицо несет ответственность за его подлинность. Мы настоятельно рекомендуем врачам и НПП консультироваться со своими адвокатами и страховыми компаниями при использовании электронных подписей в качестве альтернативного метода подписи.

Вот некоторые из руководств по электронному медицинскому осмотру:

- Системы и программные продукты должны иметь средства защиты от модификации, и вы должны применять административные меры безопасности, соответствующие всем стандартам и законам.

- Имя лица, использующего альтернативный метод подписи, и провайдер принимает на себя ответственность за достоверность подтвержденной информации.

Компания Noridian может запросить процесс электронной подписи для электронной медицинской карты вашего учреждения для проверки подлинности. Для получения дополнительной помощи обратитесь к форме процесса электронной подписи заказа.

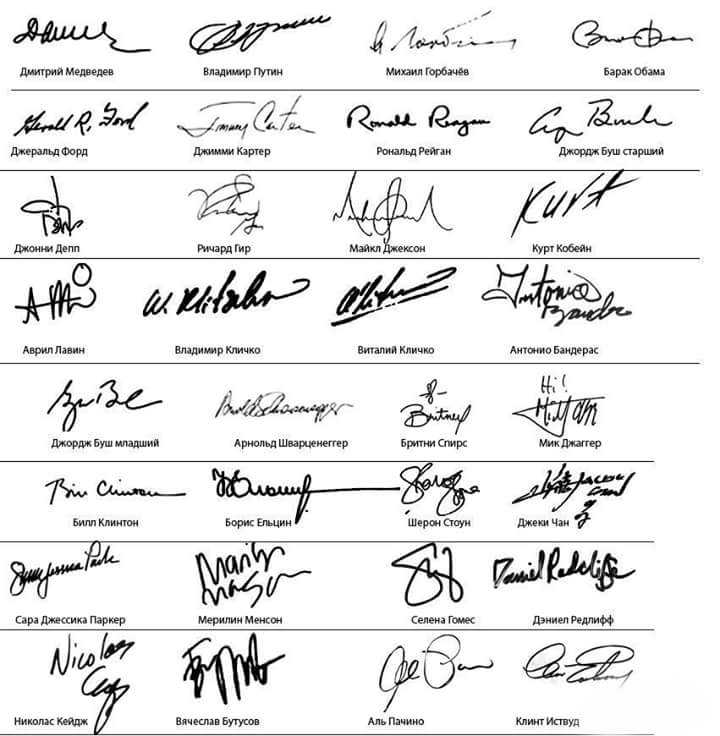

Рукописные подписи

Мы считаем подпись действительной, если она написана от руки и разборчива. Если ваша подпись неразборчива, рецензент должен подтвердить ее, сравнив вашу подпись с журналом или аттестационным заявлением. Печатная подпись под неразборчивой подписью в оригинальной записи является приемлемой.

- Мы не принимаем подписи с печатью, если у вас нет физической инвалидности и вы не можете доказать подрядчику CMS, что вы не можете подписать из-за этой инвалидности. В этом случае мы разрешаем штампованные подписи.

- Мы не принимаем подписи писца, даже если писец диктует запись от вашего имени.

Вы должны подписать и поставить дату записи для подтверждения подлинности документов и услуг, которые вы предоставили, заказали или заверили. Нет необходимости документировать, кто расшифровал запись.

Вы должны подписать и поставить дату записи для подтверждения подлинности документов и услуг, которые вы предоставили, заказали или заверили. Нет необходимости документировать, кто расшифровал запись.

Компания Noridian может запросить журнал подписей или аттестацию для подтверждения подписи, если она неразборчива. «Журнал подписей» представляет собой напечатанный список имен врачей и НПП и собственноручную подпись. Это индивидуальный журнал или групповой журнал. Журнал показывает личность подписи во всей медицинской карте. Мы поощряем, но не требуем от врачей и АЭС указывать свои учетные данные в журнале.

Неподписанные медицинские записи

Если в медицинской карте, за исключением приказа, отсутствует ваша подпись, отправьте акт аттестации. Неподписанные заказы не подлежат заверению подписью, и рецензент проигнорирует их, если они необходимы для проверенной услуги. Если рецензент запрашивает заявление об аттестации или журнал подписей для подтверждения подлинности медицинской карты, отправьте документацию в течение 20 календарных дней. Аттестация будет рассматриваться, если она связана с медицинской картой и создана автором.

Аттестация будет рассматриваться, если она связана с медицинской картой и создана автором.

Ресурсы

- Информационный бюллетень CMS, соответствующий требованиям к подписи Medicare

- CMS Internet Only Manual (IOM), публикация 100-02, Руководство по политике льгот Medicare, глава 15, раздел 80.6.1

- CMS IOM, Публикация 100-08, Руководство по добросовестности программы Medicare, глава 3, раздел 3.3.2.4

- 42 Кодекс Федерального реестра (CFR) 423.160

Подписи

Соглашение с конечным пользователем/укажи и нажми: только коды CPT, описания и другие данные защищены авторским правом 2009 г.Американская медицинская ассоциация (АМА). Все права защищены (или другая дата публикации CPT). CPT является торговой маркой AMA.

Вы, ваши сотрудники и агенты имеете право использовать CPT только в том виде, в каком он содержится в следующих разрешенных материалах, включая, помимо прочего, тарифные планы CGS, общие сообщения, Бюллетень Medicare и связанные материалы внутри вашей организации в Соединенных Штатах для исключительное использование вами, сотрудниками и агентами. Использование ограничено использованием в программах Medicare, Medicaid или других программах, управляемых Центрами услуг Medicare и Medicaid (CMS). Вы соглашаетесь принять все необходимые меры для обеспечения соблюдения вашими сотрудниками и агентами условий настоящего соглашения.

Использование ограничено использованием в программах Medicare, Medicaid или других программах, управляемых Центрами услуг Medicare и Medicaid (CMS). Вы соглашаетесь принять все необходимые меры для обеспечения соблюдения вашими сотрудниками и агентами условий настоящего соглашения.

Любое использование, не разрешенное в настоящем документе, запрещено, в том числе в качестве иллюстрации, а не в качестве ограничения, создание копий CPT для перепродажи и/или лицензирования, передача копий CPT любой стороне, не связанной настоящим соглашением, создание любых измененных или производная работа CPT или любое коммерческое использование CPT. Лицензия на использование CPT для любого использования, не разрешенного здесь, должна быть получена через AMA, Службу интеллектуальной собственности CPT, 515 N. State Street, Chicago, IL 60610. Заявки доступны на веб-сайте AMA.

Этот продукт включает CPT, который представляет собой коммерческие технические данные, и/или компьютерные базы данных, и/или коммерческое компьютерное программное обеспечение, и/или документацию по коммерческому компьютерному программному обеспечению, которые были разработаны исключительно на частные средства Американской медицинской ассоциацией, 515 North State Street. , Чикаго, Иллинойс, 60610. Права правительства США на использование, изменение, воспроизведение, выпуск, исполнение, отображение или раскрытие этих технических данных и/или компьютерных баз данных и/или компьютерного программного обеспечения и/или документации по компьютерному программному обеспечению ограничены ограничения прав DFARS 252.227-7015(b)(2)(19 июня95) и/или в соответствии с ограничениями DFARS 227.7202-1(a) (июнь 1995 г.) и DFARS 227.7202-3(a) июнь 1995 г.), применимыми к закупкам Министерства обороны США, и ограниченными правами FAR 52.227- 14 (июнь 1987 г.) и/или в соответствии с положениями об ограничении прав FAR 52.227-14 (июнь 1987 г.) и FAR 52.227-19 (июнь 1987 г.), в зависимости от обстоятельств, и любыми применимыми дополнениями FAR агентства для закупок вне федерального ведомства.

, Чикаго, Иллинойс, 60610. Права правительства США на использование, изменение, воспроизведение, выпуск, исполнение, отображение или раскрытие этих технических данных и/или компьютерных баз данных и/или компьютерного программного обеспечения и/или документации по компьютерному программному обеспечению ограничены ограничения прав DFARS 252.227-7015(b)(2)(19 июня95) и/или в соответствии с ограничениями DFARS 227.7202-1(a) (июнь 1995 г.) и DFARS 227.7202-3(a) июнь 1995 г.), применимыми к закупкам Министерства обороны США, и ограниченными правами FAR 52.227- 14 (июнь 1987 г.) и/или в соответствии с положениями об ограничении прав FAR 52.227-14 (июнь 1987 г.) и FAR 52.227-19 (июнь 1987 г.), в зависимости от обстоятельств, и любыми применимыми дополнениями FAR агентства для закупок вне федерального ведомства.

AMA Отказ от гарантий и ответственности.

CPT предоставляется «как есть» без каких-либо явных или подразумеваемых гарантий, включая, помимо прочего, подразумеваемые гарантии товарного состояния и пригодности для определенной цели. AMA гарантирует, что из-за характера CPT он не манипулирует и не обрабатывает даты, поэтому с CPT не возникает проблем 2000 года. AMA не несет ответственности за любые ошибки в CPT, которые могут возникнуть в результате использования CPT в сочетании с любым программным и/или аппаратным обеспечением, не соответствующим требованиям 2000 года. В CPT не включены таблицы сборов, базовые единицы, относительные значения или связанные с ними списки. AMA прямо или косвенно не занимается медицинской практикой и не оказывает медицинские услуги. Ответственность за содержание этого файла/продукта лежит на CGS или CMS, и AMA не намерено или подразумевает никакого одобрения. AMA отказывается от ответственности за любые последствия или ответственность, связанные с любым использованием, неиспользованием или интерпретацией информации, содержащейся или не содержащейся в этом файле/продукте. Настоящее Соглашение будет расторгнуто после уведомления, если вы нарушите его условия. AMA является бенефициаром третьей стороны по настоящему Соглашению.

AMA гарантирует, что из-за характера CPT он не манипулирует и не обрабатывает даты, поэтому с CPT не возникает проблем 2000 года. AMA не несет ответственности за любые ошибки в CPT, которые могут возникнуть в результате использования CPT в сочетании с любым программным и/или аппаратным обеспечением, не соответствующим требованиям 2000 года. В CPT не включены таблицы сборов, базовые единицы, относительные значения или связанные с ними списки. AMA прямо или косвенно не занимается медицинской практикой и не оказывает медицинские услуги. Ответственность за содержание этого файла/продукта лежит на CGS или CMS, и AMA не намерено или подразумевает никакого одобрения. AMA отказывается от ответственности за любые последствия или ответственность, связанные с любым использованием, неиспользованием или интерпретацией информации, содержащейся или не содержащейся в этом файле/продукте. Настоящее Соглашение будет расторгнуто после уведомления, если вы нарушите его условия. AMA является бенефициаром третьей стороны по настоящему Соглашению.

Отказ от ответственности CMS

Объем данной лицензии определяется АМА, владельцем авторских прав. Любые вопросы, касающиеся лицензии или использования CPT, должны быть адресованы AMA. Конечные пользователи не действуют в интересах или от имени CMS. CMS НЕ НЕСЕТ ОТВЕТСТВЕННОСТИ ЗА ЛЮБУЮ ОТВЕТСТВЕННОСТЬ ЗА ИСПОЛЬЗОВАНИЕ CPT КОНЕЧНЫМ ПОЛЬЗОВАТЕЛЕМ. CMS НЕ НЕСЕТ ОТВЕТСТВЕННОСТИ ЗА ЛЮБЫЕ ПРЕТЕНЗИИ, СВЯЗАННЫЕ С ЛЮБЫМИ ОШИБКАМИ, УПУЩЕНИЯМИ ИЛИ ДРУГИМИ НЕТОЧНОСТЯМИ В ИНФОРМАЦИИ ИЛИ МАТЕРИАЛАХ, СОДЕРЖАЩИХСЯ НА ЭТОЙ СТРАНИЦЕ. Ни при каких обстоятельствах CMS не несет ответственности за прямой, косвенный, специальный, случайный или последующий ущерб, возникающий в результате использования такой информации или материалов.

Эта лицензия будет прекращена после уведомления вас, если вы нарушите условия этой лицензии. AMA является сторонним бенефициаром этой лицензии.

ЛИЦЕНЗИЯ POINT AND CLICK НА ИСПОЛЬЗОВАНИЕ «ТЕКУЩЕЙ СТОМАТОЛОГИЧЕСКОЙ ТЕРМИНОЛОГИИ» («CDT»)

Лицензионное соглашение с конечным пользователем

АДА). Все права защищены. CDT является торговой маркой ADA.

Все права защищены. CDT является торговой маркой ADA.

ЛИЦЕНЗИЯ, ПРЕДОСТАВЛЯЕМАЯ ЗДЕСЬ, ЯВНО ОБУСЛОВЛЕНА ВАШИМ ПРИНЯТИЕМ ВСЕХ УСЛОВИЙ, СОДЕРЖАЩИХСЯ В НАСТОЯЩЕМ СОГЛАШЕНИИ. НАЖИМАЯ НИЖЕ НА КНОПКУ «Я ПРИНИМАЮ», ВЫ НАСТОЯЩИМ ПОДТВЕРЖДАЕТЕ, ЧТО ВЫ ПРОЧИТАЛИ, ПОНЯЛИ И СОГЛАСНЫ СО ВСЕМИ УСЛОВИЯМИ, ИЗЛОЖЕННЫМИ В ЭТОМ СОГЛАШЕНИИ.

ЕСЛИ ВЫ НЕ СОГЛАСНЫ СО ВСЕМИ ПОЛОЖЕНИЯМИ И УСЛОВИЯМИ, ИЗЛОЖЕННЫМИ ЗДЕСЬ, НАЖМИТЕ НИЖЕ НА КНОПКУ «Я НЕ ПРИНИМАЮ» И ВЫЙТИ ИЗ ЭТОГО ЭКРАНА КОМПЬЮТЕРА.

ЕСЛИ ВЫ ДЕЙСТВУЕТЕ ОТ ИМЕНИ ОРГАНИЗАЦИИ, ВЫ ЗАЯВЛЯЕТЕ, ЧТО ВЫ УПОЛНОМОЧЕНЫ ДЕЙСТВОВАТЬ ОТ ИМЕНИ ТАКОЙ ОРГАНИЗАЦИИ И ЧТО ВАШЕ ПРИНЯТИЕ УСЛОВИЙ НАСТОЯЩЕГО СОГЛАШЕНИЯ СОЗДАЕТ ЮРИДИЧЕСКИ ИСПОЛЬЗУЕМОЕ ОБЯЗАТЕЛЬСТВО ОРГАНИЗАЦИИ. КАК ИСПОЛЬЗУЕТСЯ ЗДЕСЬ, «ВЫ» И «ВАШ» ОТНОСЯТСЯ К ВАМ И ЛЮБОЙ ОРГАНИЗАЦИИ, ОТ ИМЕНИ КОТОРОЙ ВЫ ДЕЙСТВУЕТЕ.

- В соответствии с положениями и условиями, содержащимися в настоящем Соглашении, вы, ваши сотрудники и агенты имеете право использовать CDT-4 только в том виде, в котором он содержится в следующих авторизованных материалах, и исключительно для внутреннего использования вами, сотрудниками и агентами в вашей организации.

в США и на их территориях. Использование CDT-4 ограничено использованием в программах, управляемых Центрами услуг Medicare и Medicaid (CMS). Вы соглашаетесь принять все необходимые меры для обеспечения соблюдения вашими сотрудниками и агентами условий настоящего соглашения. Вы признаете, что ADA владеет всеми авторскими правами, товарными знаками и другими правами на CDT-4. Вы не должны удалять, изменять или скрывать какие-либо уведомления об авторских правах ADA или другие уведомления о правах собственности, включенные в материалы.

в США и на их территориях. Использование CDT-4 ограничено использованием в программах, управляемых Центрами услуг Medicare и Medicaid (CMS). Вы соглашаетесь принять все необходимые меры для обеспечения соблюдения вашими сотрудниками и агентами условий настоящего соглашения. Вы признаете, что ADA владеет всеми авторскими правами, товарными знаками и другими правами на CDT-4. Вы не должны удалять, изменять или скрывать какие-либо уведомления об авторских правах ADA или другие уведомления о правах собственности, включенные в материалы. - Любое использование, не разрешенное в настоящем документе, запрещено, в том числе в качестве иллюстрации, а не в качестве ограничения, создание копий CDT-4 для перепродажи и/или лицензирования, передача копий CDT-4 любой стороне, не связанной настоящим соглашением, создание любую модифицированную или производную работу CDT-4, или любое коммерческое использование CDT-4. Лицензия на использование CDT-4 для любого использования, не разрешенного в настоящем документе, должна быть получена через Американскую стоматологическую ассоциацию, 211 East Chicago Avenue, Chicago, IL 60611.

Заявки доступны на веб-сайте Американской стоматологической ассоциации.

Заявки доступны на веб-сайте Американской стоматологической ассоциации. - Применимые положения о федеральных закупках (FARS)\Дополнение Министерства обороны к федеральным положениям о закупках (DFARS) Ограничения Применяются к использованию государственными органами. Щелкните здесь, чтобы ознакомиться со всеми положениями о правах правительства США.

- ОТКАЗ ADA ОТ ГАРАНТИЙ И ОТВЕТСТВЕННОСТИ. CDT-4 предоставляется «как есть» без каких-либо явных или подразумеваемых гарантий, включая, помимо прочего, подразумеваемые гарантии товарного состояния и пригодности для конкретной цели. В CDT-4 не включены таблицы сборов, базовые единицы, относительные значения или связанные с ними списки. ADA прямо или косвенно не занимается медицинской практикой и не оказывает стоматологические услуги. Исключительную ответственность за программное обеспечение, включая любой CDT-4 и другое содержимое, содержащееся в нем, несет (вставьте имя соответствующего лица) или CMS; и никакого одобрения со стороны ADA не предполагается и не подразумевается.

ADA прямо отказывается от ответственности за любые последствия или обязательства, связанные с любым использованием, неиспользованием или интерпретацией информации, содержащейся или не содержащейся в этом файле/продукте. Настоящее Соглашение прекратит свое действие после уведомления вас, если вы нарушите условия настоящего Соглашения. ADA является сторонним бенефициаром по настоящему Соглашению.

ADA прямо отказывается от ответственности за любые последствия или обязательства, связанные с любым использованием, неиспользованием или интерпретацией информации, содержащейся или не содержащейся в этом файле/продукте. Настоящее Соглашение прекратит свое действие после уведомления вас, если вы нарушите условия настоящего Соглашения. ADA является сторонним бенефициаром по настоящему Соглашению. - ОТКАЗ ОТ ОТВЕТСТВЕННОСТИ CMS. Объем этой лицензии определяется ADA, владельцем авторских прав. Любые вопросы, касающиеся лицензии или использования CDT-4, следует адресовать в ADA. Конечные пользователи не действуют в интересах или от имени CMS. CMS НЕ НЕСЕТ ОТВЕТСТВЕННОСТИ ЗА ЛЮБУЮ ОТВЕТСТВЕННОСТЬ ЗА ИСПОЛЬЗОВАНИЕ CDT-4 КОНЕЧНЫМ ПОЛЬЗОВАТЕЛЕМ. CMS НЕ НЕСЕТ ОТВЕТСТВЕННОСТИ ЗА ЛЮБЫЕ ПРЕТЕНЗИИ, СВЯЗАННЫЕ С ЛЮБЫМИ ОШИБКАМИ, УПУЩЕНИЯМИ ИЛИ ДРУГИМИ НЕТОЧНОСТЯМИ В ИНФОРМАЦИИ ИЛИ МАТЕРИАЛАХ, РАСПРОСТРАНЕННЫХ НАСТОЯЩЕЙ ЛИЦЕНЗИЕЙ. Ни при каких обстоятельствах CMS не несет ответственности за прямой, косвенный, специальный, случайный или последующий ущерб, возникающий в результате использования такой информации или материалов.

В таком случае в сообщении будут присутствовать несколько структур SignerInfo с информацией о подписывающих сторонах: значением подписи и необходимой для проверки ее подлинности информацией.

В таком случае в сообщении будут присутствовать несколько структур SignerInfo с информацией о подписывающих сторонах: значением подписи и необходимой для проверки ее подлинности информацией.

509 v3

509 v3

Вы должны подписать и поставить дату записи для подтверждения подлинности документов и услуг, которые вы предоставили, заказали или заверили. Нет необходимости документировать, кто расшифровал запись.

Вы должны подписать и поставить дату записи для подтверждения подлинности документов и услуг, которые вы предоставили, заказали или заверили. Нет необходимости документировать, кто расшифровал запись. в США и на их территориях. Использование CDT-4 ограничено использованием в программах, управляемых Центрами услуг Medicare и Medicaid (CMS). Вы соглашаетесь принять все необходимые меры для обеспечения соблюдения вашими сотрудниками и агентами условий настоящего соглашения. Вы признаете, что ADA владеет всеми авторскими правами, товарными знаками и другими правами на CDT-4. Вы не должны удалять, изменять или скрывать какие-либо уведомления об авторских правах ADA или другие уведомления о правах собственности, включенные в материалы.

в США и на их территориях. Использование CDT-4 ограничено использованием в программах, управляемых Центрами услуг Medicare и Medicaid (CMS). Вы соглашаетесь принять все необходимые меры для обеспечения соблюдения вашими сотрудниками и агентами условий настоящего соглашения. Вы признаете, что ADA владеет всеми авторскими правами, товарными знаками и другими правами на CDT-4. Вы не должны удалять, изменять или скрывать какие-либо уведомления об авторских правах ADA или другие уведомления о правах собственности, включенные в материалы. Заявки доступны на веб-сайте Американской стоматологической ассоциации.

Заявки доступны на веб-сайте Американской стоматологической ассоциации. ADA прямо отказывается от ответственности за любые последствия или обязательства, связанные с любым использованием, неиспользованием или интерпретацией информации, содержащейся или не содержащейся в этом файле/продукте. Настоящее Соглашение прекратит свое действие после уведомления вас, если вы нарушите условия настоящего Соглашения. ADA является сторонним бенефициаром по настоящему Соглашению.

ADA прямо отказывается от ответственности за любые последствия или обязательства, связанные с любым использованием, неиспользованием или интерпретацией информации, содержащейся или не содержащейся в этом файле/продукте. Настоящее Соглашение прекратит свое действие после уведомления вас, если вы нарушите условия настоящего Соглашения. ADA является сторонним бенефициаром по настоящему Соглашению.