В современном интернете доменные имена, такие как google.com или wikipedia.org, стали настолько привычными, что мы редко задумываемся о том, как они работают или откуда вообще взялись. Однако за кажущейся простотой этих удобочитаемых адресов скрывается одна из самых фундаментальных и сложных систем интернет инфраструктуры – система доменных имен, или DNS (Domain Name System). Без DNS современный интернет в его нынешнем виде был бы невозможен. Эта система позволяет нам использовать простые названия вместо длинных и труднозапоминаемых IP адресов, обеспечивая плавное и интуитивно понятное подключение к интернету. В этой статье мы совершим путешествие в прошлое и проследим историю DNS, от её зарождения как решения насущной проблемы адресации до её превращения в распределённую, надёжную и постоянно развивающуюся сеть DNS. Мы рассмотрим, как развитие интернета влияло на DNS, как менялись протокол DNS и его безопасность DNS, а также как мы пришли к современному многообразию доменных зон и сложным механизмам управления доменами, которые лежат в основе каждого нашего шага в онлайн-мире.

До DNS: Проблема адресации в раннем интернете

Прежде чем появилась система доменных имен, интернет (тогда ещё преимущественно ARPANET) использовал совсем другой подход к адресации компьютеров.

Числовые IP адреса и файл HOSTS.TXT

Каждый компьютер, подключенный к сети, имеет уникальный числовой IP адрес (например, 192.0.2.1 или 2001:0db8::1). В самом начале истории интернета, когда сеть была небольшой и состояла из нескольких десятков или сотен машин, пользователи обращались к компьютерам напрямую по их IP адресам. Это было возможно, но крайне неудобно для человека. Представьте, если бы вам приходилось запоминать номер телефона каждого человека, вместо его имени.

Для облегчения этой задачи был создан файл HOSTS.TXT. Это был централизованный текстовый файл, который хранился на одном сервере, управляемом Стэнфордским исследовательским институтом (SRI). Файл HOSTS.TXT содержал список соответствий между числовыми IP адресами и удобочитаемыми именами хостов (например, «192.0.2.1» соответствовал «nic.arpa»). Когда пользователь хотел получить доступ к ресурсу по имени, его компьютер сначала проверял локальную копию HOSTS.TXT, чтобы найти соответствующий IP адрес.

Эта система работала, пока сеть была маленькой, но по мере её роста, файл HOSTS.TXT столкнулся с серьёзными ограничениями:

- Масштабируемость: Файл становился слишком большим, что затрудняло его обновление и распространение на всех подключенных машинах.

- Централизация: Наличие единой точки отказа. Любые проблемы с сервером SRI или самим файлом могли парализовать работу всей сети.

- Актуальность: Обеспечить своевременное обновление файла на всех тысячах машин становилось невозможным, что приводило к устаревшим данным.

- Конфликты имен: При росте количества компьютеров возрастала вероятность конфликтов имен, что усложняло разрешение имен.

Было очевидно, что для дальнейшего развития интернета необходима более децентрализованная, масштабируемая и надёжная система адресации.

Рождение системы доменных имен (DNS)

Проблема разрешения имен стала одной из ключевых задач в начале 1980-х годов. Решение пришло в виде системы доменных имен.

Разработка DNS: Пол Мокапетрис и Джон Постел

В 1983 году Пол Мокапетрис разработал протокол DNS, а Джон Постел сыграл ключевую роль в его стандартизации и внедрении. DNS была задумана как распределённая база данных, которая позволяла бы эффективно сопоставлять доменные имена с IP адресами. Вместо одного централизованного файла, DNS использует иерархическую структуру и множество DNS серверы по всему миру, которые совместно хранят и обрабатывают информацию о доменных именах.

Основные принципы DNS:

- Иерархия: Доменные имена организованы в древовидную структуру, где каждый уровень отделяется точкой (например, .com, google.com, www.google.com).

- Распределённость: Нет единого центрального сервера, который хранит всю информацию. Данные распределены по множеству DNS серверы, каждый из которых отвечает за свою часть иерархии.

- Кэширование DNS: Для ускорения работы и снижения нагрузки на DNS серверы, результаты разрешения имен кэшируются на различных уровнях (на компьютере пользователя, на DNS серверы провайдера и т.д.).

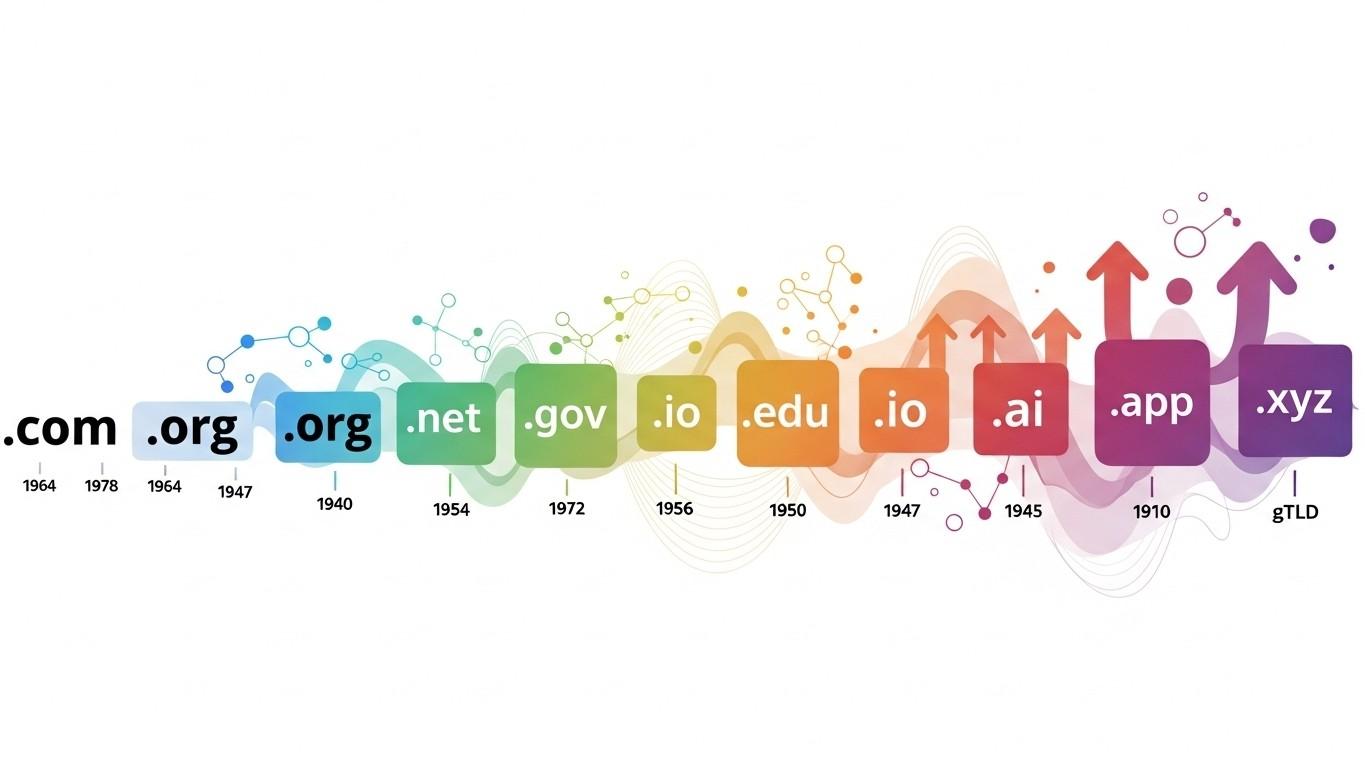

Первые домены верхнего уровня (TLD)

В 1985 году были введены первые домены верхнего уровня (TLD), которые используются и по сей день. Эти TLDs были предназначены для различных категорий организаций:

- .com (commercial): Для коммерческих организаций.

- .org (organization): Для некоммерческих организаций.

- .net (network): Для сетевых организаций, провайдеров.

- .edu (education): Для образовательных учреждений.

- .gov (government): Для государственных учреждений.

- .mil (military): Для военных организаций.

- .arpa (Address and Routing Parameter Area): Изначально использовался для обратного разрешения имен (преобразования IP адреса в доменное имя) и других инфраструктурных целей.

Появление этих TLDs и запуск системы доменных имен стали поворотным моментом в истории интернета. Они сделали интернет масштабируемым и удобным для массового использования.

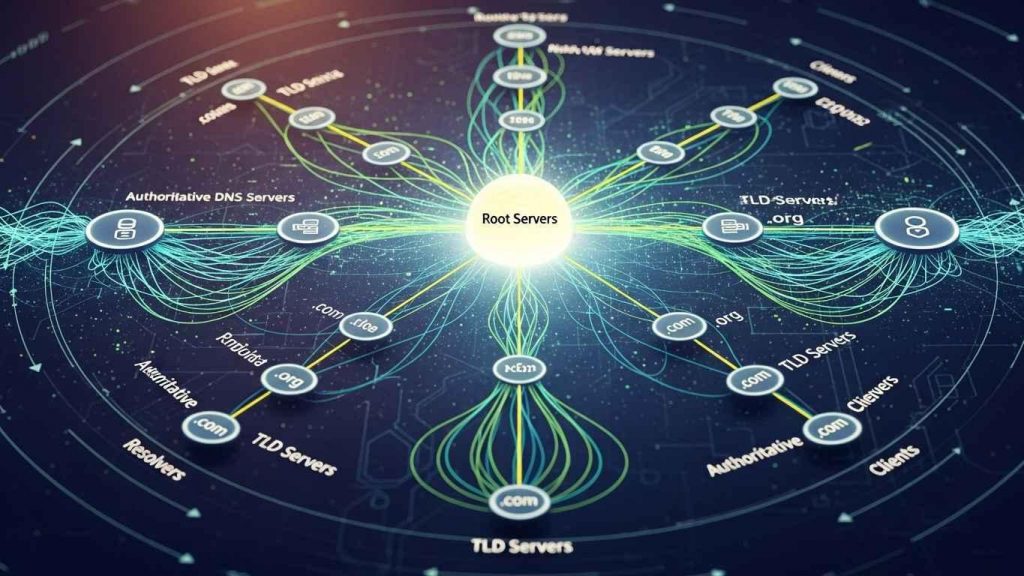

Структура сети DNS и её функционирование

Сеть DNS представляет собой сложную иерархию DNS серверы, работающих совместно для разрешения имен.

Корневые серверы DNS

На вершине иерархии DNS находятся корневые серверы. Их всего 13 логических серверов, но физически их сотни по всему миру. Они не хранят информацию о всех доменных именах, но знают, к каким DNS серверы обращаться для каждого домена верхнего уровня. Когда ваш компьютер запрашивает IP адрес для доменного имени, первым делом он обращается к корневым серверам.

Домены верхнего уровня (TLD) и их серверы

Каждый домен верхнего уровня (.com, .org, .ru и т.д.) имеет свои собственные DNS серверы, которые хранят информацию о доменах второго уровня, зарегистрированных в этой доменной зоне. Например, серверы TLD .com знают, где найти информацию о google.com, microsoft.com и т.д.

Авторитетные DNS серверы

Для каждого доменного имени существуют так называемые авторитетные DNS серверы. Это серверы, которые хранят окончательную и наиболее актуальную информацию о DNS записи для конкретного домена (например, для google.com). Эти DNS записи могут включать IP адреса (A-записи), почтовые серверы (MX-записи) и другие важные данные.

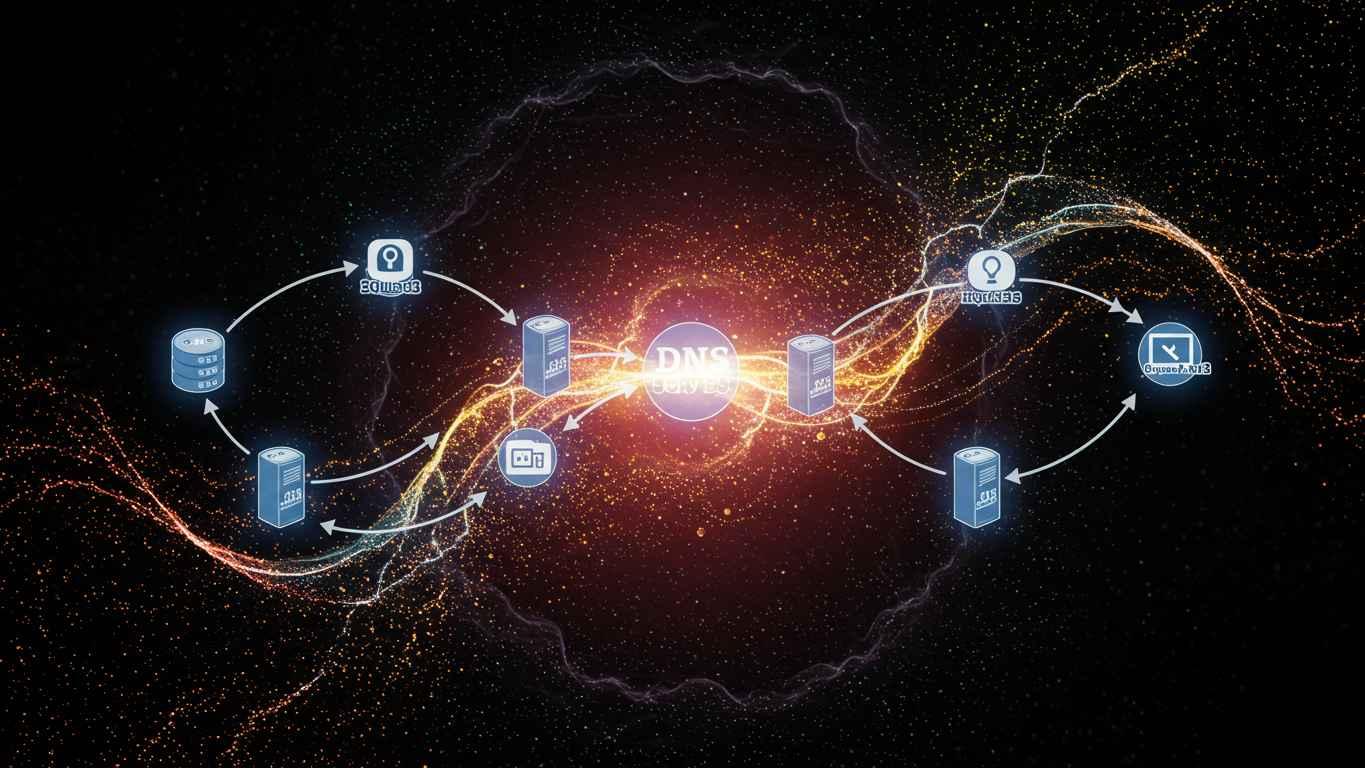

Процесс разрешения имен

Когда вы вводите доменное имя в веб-браузер, происходит следующий процесс:

- Ваш компьютер отправляет запрос рекурсивному DNS серверу (обычно это DNS серверы вашего интернет-провайдера).

- Рекурсивный сервер проверяет свой кэш (кэширование DNS) на наличие запрошенной информации. Если её нет, он начинает поиск.

- Он обращается к одному из корневых серверов, который указывает на TLD-сервер для данного домена.

- Рекурсивный сервер обращается к TLD-серверу, который указывает на авторитетный DNS сервер для данного домена.

- Наконец, рекурсивный сервер обращается к авторитетному DNS серверу, который возвращает IP адрес для запрошенного доменного имени.

- Рекурсивный сервер кэширует этот IP адрес и передаёт его вашему компьютеру.

- Ваш компьютер использует этот IP адрес для подключения к интернету и загрузки веб-сайта.

Весь этот процесс занимает миллисекунды, обеспечивая бесперебойное функционирование интернет инфраструктуры.

Эволюция доменов и безопасность DNS

С момента своего создания DNS постоянно развивается, сталкиваясь с новыми вызовами и потребностями.

Расширение доменных зон и регистрация доменов

После первых TLDs появились национальные домены верхнего уровня (ccTLD), такие как .ru, .de, .uk, отражающие географическую принадлежность. В 2000-х годах, а особенно после 2012 года с программой New gTLD от ICANN (организации, ответственной за управление доменами), количество доменных зон значительно увеличилось. Теперь доступны сотни новых gTLD, таких как .app, .blog, .store, .xyz и многие другие, что дало пользователям и компаниям больше возможностей для выбора доменных имен и брендинга.

Безопасность DNS: DNSSEC

По мере роста интернета и его критической значимости, возросла и потребность в безопасности DNS. DNS, как и любая система, может быть подвержена атакам, таким как подмена DNS записи (DNS spoofing) или отравление кэша (cache poisoning), когда злоумышленники подменяют IP адреса, чтобы перенаправить пользователей на вредоносные сайты. Для борьбы с этим был разработан протокол DNSSEC (DNS Security Extensions). DNSSEC добавляет криптографические подписи к DNS записи, что позволяет проверять их подлинность и целостность, значительно повышая безопасность DNS и доверие к интернет инфраструктуре.

Дальнейшее развитие интернета и DNS

DNS продолжает развиваться. Появляются новые протоколы, такие как DNS over HTTPS (DoH) и DNS over TLS (DoT), которые шифруют DNS-запросы, повышая конфиденциальность пользователей. Также продолжается совершенствование механизмов управления доменами и регистрации доменов, чтобы сделать этот процесс более эффективным и доступным. История DNS – это история постоянных инноваций, направленных на то, чтобы сделать интернет более быстрым, надёжным и безопасным.

Заключение: невидимая основа глобальной сети

История DNS – это неотъемлемая часть истории интернета. От примитивного файла HOSTS.TXT до сложной, распределённой системы доменных имен, DNS прошла долгий путь, чтобы обеспечить нам возможность использовать простые и запоминающиеся доменные имена вместо громоздких IP адресов. Протокол DNS, корневые серверы, домены верхнего уровня, DNS серверы, кэширование DNS и DNS записи – все эти компоненты работают в унисон, обеспечивая бесперебойное разрешение имен и подключение к интернету. Эволюция доменов и постоянное совершенствование безопасности DNS подчёркивают её критическое значение для всей интернет инфраструктуры. Мы пришли к современным доменным именам благодаря десятилетиям разработок и сотрудничества в интернет-сообществе. Понимание этой невидимой, но жизненно важной основы позволяет нам глубже оценить сложность и надёжность глобальной сети, без которой наш современный цифровой мир был бы просто немыслим.