Содержание

Как узнать движок сайта, и зачем это надо?

Наверное, многие пользователи сети Интернет знают, что при создании веб-сайтов используются различные готовые средства. Их называют движками или CMS. Как определить, какой движок используется на сайте, и зачем это надо, пойдёт речь далее в нашей статье.

Что такое движок сайта, и для чего он нужен?

Движок сайта — это автоматизированное средство для управления и настройки. В частности, многие CMS позволяют изменить внешний вид чего-либо, применив шаблон, добавить новый контент, меню, целую страничку или раздел.

Из наиболее известных можно выделить такие, как WordPress, Joomla, Drupal, отечественный «Битрикс» и многие другие.

Как узнать движок сайта

Движок можно узнать несколькими способами:

- проанализировав страницу вручную;

- определив по типичным характеристикам;

- используя онлайн-сервисы.

Для анализа сайта подручными средствами нужно открыть исходный код страницы. Небольшая пробежка по строкам может дать много полезной информации.

Небольшая пробежка по строкам может дать много полезной информации.

Практически каждый сайт имеет в теле своего кода тег meta name с именем generator. В нем может быть указана система управления контентом, а может, и нет. Все зависит от того, предпринял ли админ портала средства сокрытия.

Узнать движок сайта также можно из строк с CSS и JavaScript. Пути к файлам стилей и скриптов могут содержать части стандартных для CMS размещений. Например, типичные для WordPress состоят из ключевых слов: wp-content.

Узнать, на каком движке сайт, можно просмотрев файл robots.txt. Он предназначен для запрета посещений определённых страниц поисковыми машинами. Стало быть в нем могут содержаться стандартные пути для некоторых CMS. Естественно, нужно знать структуру файлов и папок наиболее популярных движков.

Внешний вид ссылок на странице также способен помочь узнать движок сайта. Если CMS не использует сторонних решений для формирования ссылок, то, по умолчанию, они могут выглядеть так:

- /p=501 — актуальный вид ссылки для WordPress;

- /index.

php?option=com_content… — данный шаблон используется в Joomla по умолчанию;

php?option=com_content… — данный шаблон используется в Joomla по умолчанию; - page/название_страницы — так выглядит адрес в MaxSite.

Узнать движок сайта поможет способ с подстановкой адресов админок известных CMS. Стоит попробовать подставить к домену следующие пути:

- wp-admin — панель администратора на WordPress;

- administrator — такой адрес использует Joomla;

- admin — а этот принадлежит MaxSite.

Сканирование ответов сервера также может помочь узнать, на каком движке сайт. Сделать это можно с помощью специальных средств. В ответе от сервера нас интересует http header. Он может содержать поле со значением X-Powered-CMS.

Имеет смысл просмотреть и сохранённые куки сайта. Для этого тоже могут понадобиться специальные средства, называемые снифферами. Среди строк куки можно найти части названий популярных CMS, например, wp или umicms.

Онлайн-сервисы

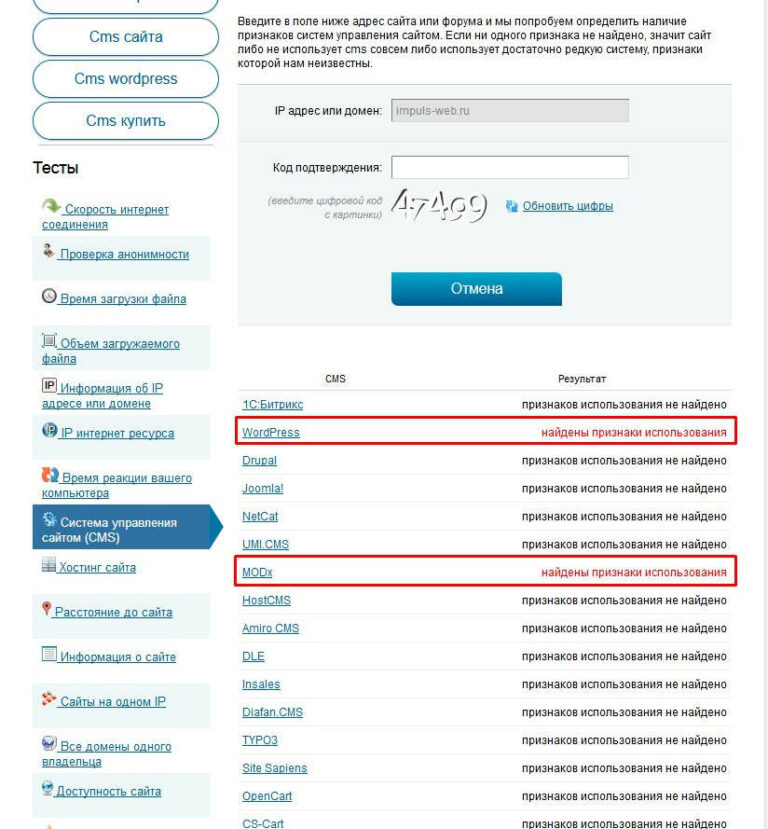

Первый из инструментов — Itrack. В своей базе он имеет характеристики более 50 средств управления контентом для того, чтобы узнать движок сайта онлайн. Достаточно посетить сайт, ввести имя желаемого домена, капчу и нажать «Проверить». Через некоторое время сервис просканирует указанный сайт и вынесет свой вердикт. И если имеется CMS, то она отобразится.

В своей базе он имеет характеристики более 50 средств управления контентом для того, чтобы узнать движок сайта онлайн. Достаточно посетить сайт, ввести имя желаемого домена, капчу и нажать «Проверить». Через некоторое время сервис просканирует указанный сайт и вынесет свой вердикт. И если имеется CMS, то она отобразится.

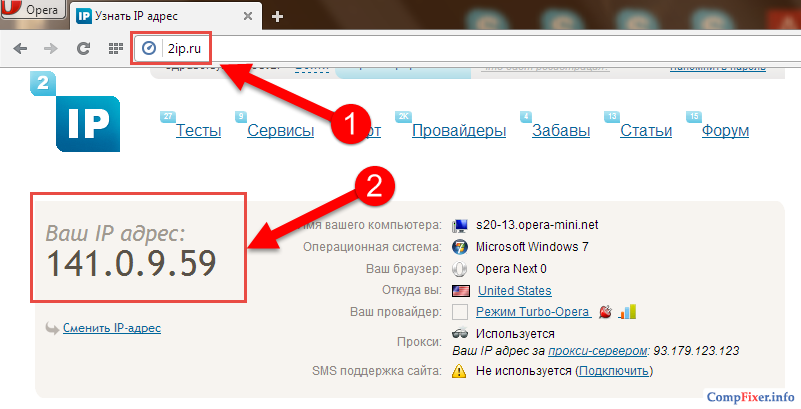

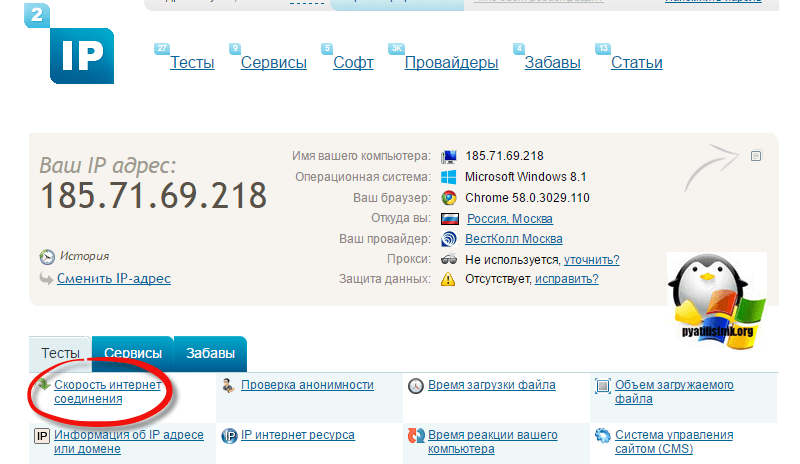

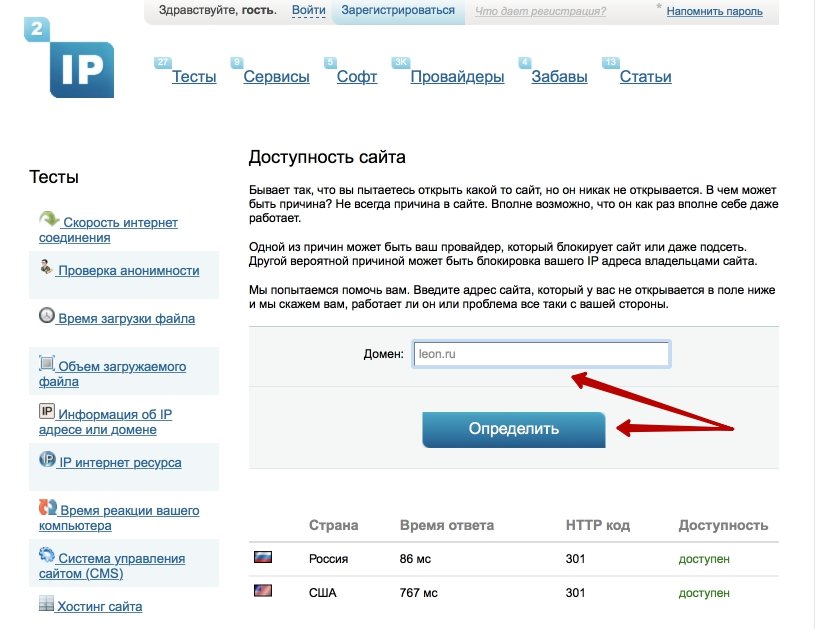

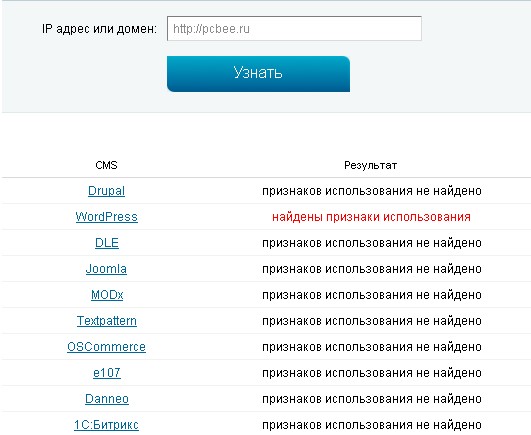

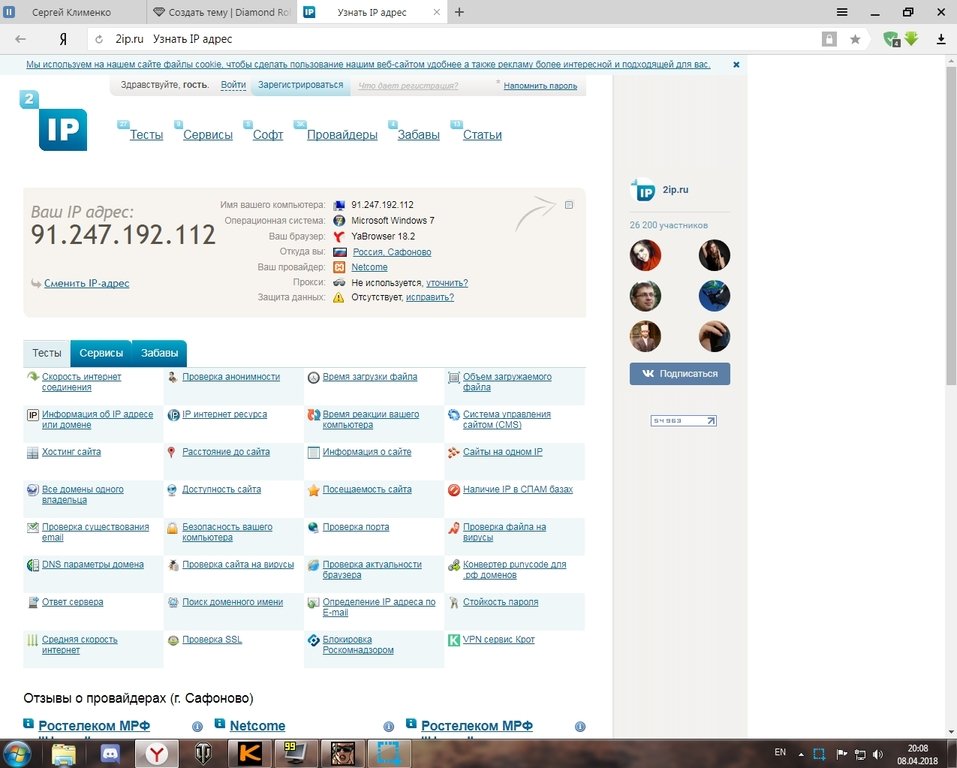

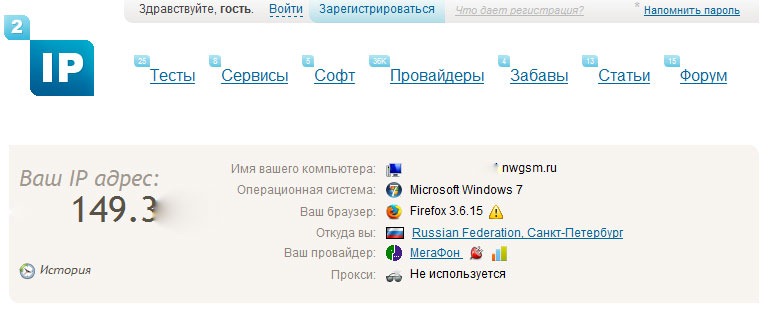

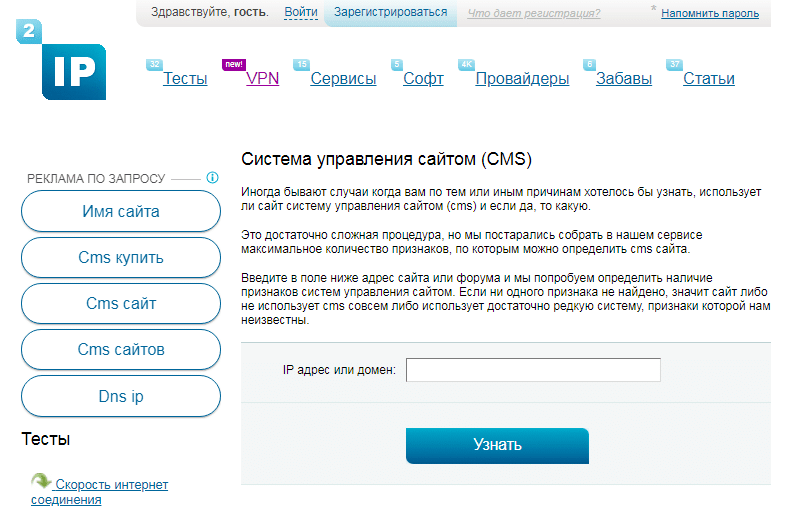

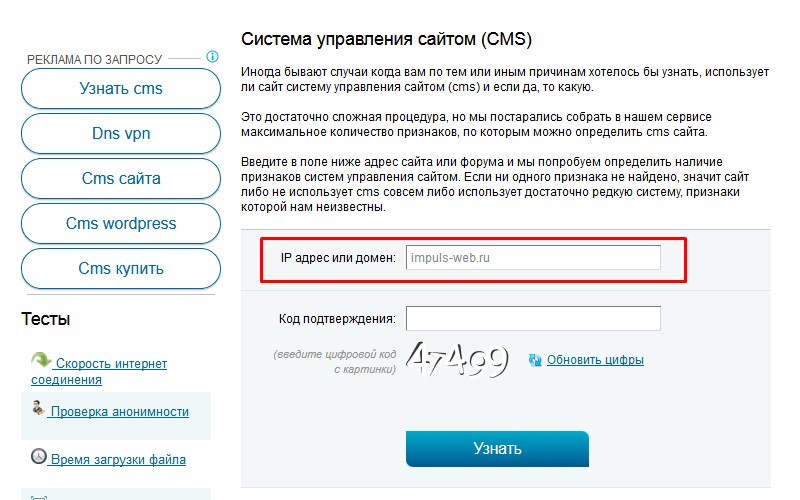

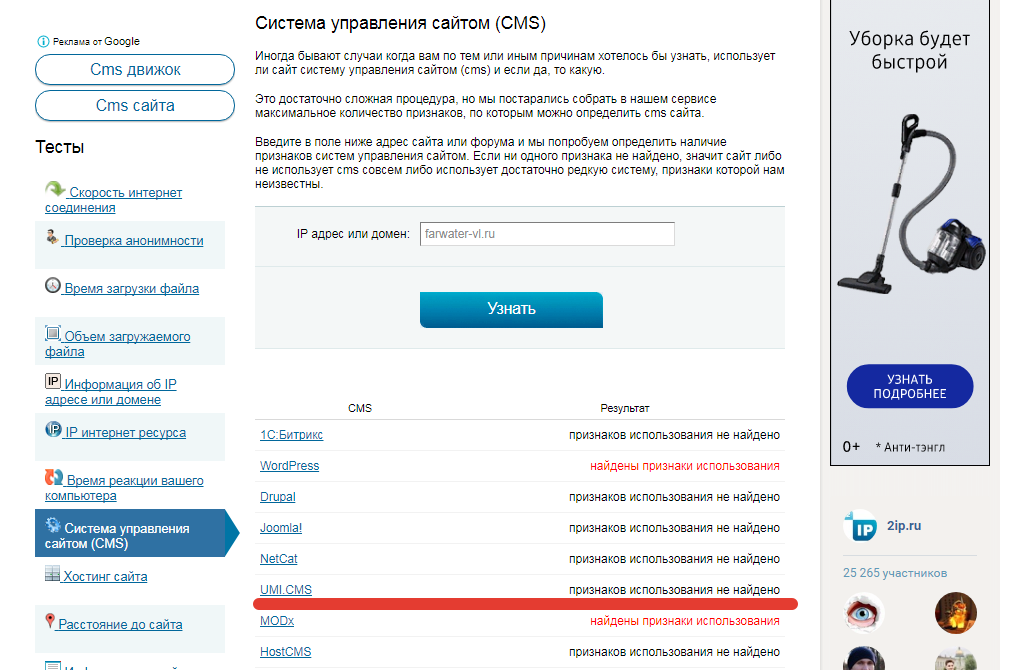

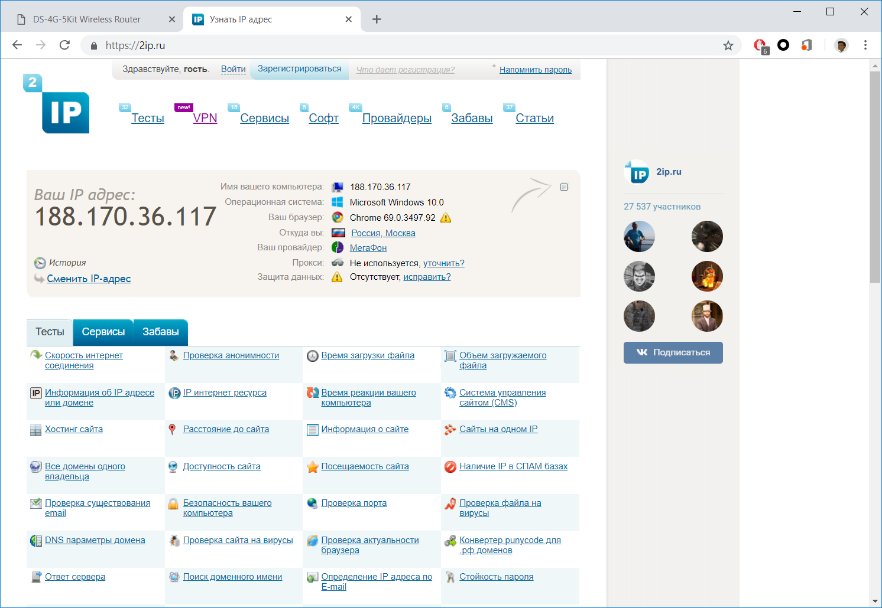

Ещё один неплохой многофункциональный сервис для того, чтобы узнать движок сайта онлайн, — 2ip. Тут вводится адрес сканируемого ресурса и нажимается кнопка «Узнать». Система переберёт все известные CMS, отображая их поочерёдно. И как только наткнётся на совпадающую, оповестит об этом.

Зачем может понадобиться проверка движка сайта

Такая информация всегда будет полезна злоумышленнику-хакеру. Как он сможет это использовать? Очень просто. Все средства управления контентом пишутся людьми. Соответственно в проектах и сайтах могут присутствовать ошибки. Какие-то очень быстро исправляются, какие-то остаются. Зная типичные ошибки конкретной CMS и будучи уверенным, что именно она установлена на атакуемом сайте, хакер может применить различные подходы, используя уязвимости и эксплойты.

Также тип движка может понадобиться веб-программисту, который хочет создать примерно такой же сайт для себя или заказчику. А может, тот же разработчик хочет посмотреть насколько легко определит хакер CMS на его сайте.

Сокрытие сведений о движке

Как видите, скрыв данные о том, какая из CMS используется, можно дополнительно обезопасить свой сайт от несанкционированного доступа в результате хакерской атаки. На самом деле, этому посвящены многие статьи в Интернете, на форумах и в различных инструкциях. Какой-либо универсальной формулы для сокрытия типа движка для всех CMS сразу не бывает. Для каждой придётся действовать по-своему.

Например, Joomla генерирует тег Generator. А это означает, что необходимо поправить файл index.php текущего шаблона. В него нужно добавить строку <?php $this->setGenerator(«)?> где-то между другими мета-тегами.

Сменить отображение адресов веб-страниц вручную очень сложно. Но есть уже готовые решения, что-то типа JoomSEF. Они генерируют ссылки на основании названий материалов, и внешний вид адресной строки становится более читаемым и не отличающимся от большинства сайтов.

Также Joomla сайт можно узнать по известной иконке в заголовке браузера. Называется она favicon.ico и лежит в корне сайта или папке текущего шаблона.

Очень часто CMS определяется по стандартной странице 404, повествующей об ошибке. Рекомендуется сразу же поменять её после настройки и конфигурации.

Заключение

Перед тем как узнать, какой движок использует сайт, придётся сначала поискать в Интернете данные о том, какие типичные признаки и параметры есть у тех или иных CMS. Ну, или обратиться онлайн-площадками. А для того чтобы своими руками скрыть использование системы управления контентом на своем ресурсе, придётся ещё овладеть азами PHP и HTML. Хотя и здесь на всех известных CMS имеются уже готовые решения в виде плагинов, модулей и компонентов. Многие из которых, кстати, тоже снижают устойчивость сайта к атакам. Какой выбирать подход — решать веб-разработчику.

Как узнать на каком движке сделан сайт? Читайте в статье.

В данной статье освятим этот вопрос.

CMS – именно так в сокращённом варианте называют систему управления содержимым на сайте.

В большинстве случаев это – компьютерная программа, которая используется для того, чтобы обеспечить и организовать совместные процессы по созданию, редактированию и управлению контентом на сайте.

Основными функциями CMS можно назвать действия по :

- предоставление инструментов для создания контента и его совместного редактирования

- управление содержимым: хранение данных, контроль за различными версиями контента, соблюдение режимов доступа, управление потоком материалов

- публикация материалов на сайте

- представление информации в удобном для чтения виде.

Система управления контента может включать в себя разные виды данных: это и документ, и фильм, и фото, номер телефона и др.

CMS используют, чтобы сохранять, управлять, пересматривать и публиковать документацию.

CMS в общем можно разделить на системы управления информацией корпоративного характера и на системы управления веб-контентом.

Роль CMS достаточно велика, так как от неё в большинстве своём зависит уровень функциональности сайта, уровень его удобства для пользователей. Если систему правильно выбрать, то она позволит осуществить успешное создание и раскрутку сайта, сделает его надёжным и удобным для пользователя.

Как определить CMS сайта ручным способом?

Следует сразу сделать оговорку: ручной способ определения CMS сайта может требовать от вас некоторые технические знания, поэтому он немного сложнее, чем автоматический. Однако разберёмся сначала с ним.

Для начала вам необходимо зайти на страницу сайта и нажать клавиши «CTRL плюс U». На вкладке, которая вам представится, будет открыт html-код этой же страницы. Помните, что большинство CMS могут позволить использование уникальных шаблонов для страниц, потому html-коды могут сильно различаться между собой.

После этого найдите в открывшемся коде места, куда могут подключаться разные файлы скриптов и изображений.

В это случае вы увидите: подключаться может любой файл стилей, а адрес связан с одним из самых известных конструкторов сайтов — Insales. Именно так возможно «угадать» практически каждую популярную систему управления информацией.

Именно так возможно «угадать» практически каждую популярную систему управления информацией.

Как определить CMS сайта автоматическим способом?

Автоматический способ определения CMS сайта более простой, нежели для сайта. Он не всегда требует знаний технического характера.

Итак, чтобы определить систему управления контентом автоматическим способом, можно пользоваться онлайн сервисами, а также расширениями для браузеров.

Несколько эффективных сервисов по определению системы управления контентом сайта:

https://builtwith.com/

https://2ip.ru/

https://itrack.ru/

Однако у автоматического способа определения CMS имеется значительный недостаток. Большинство сервисов определяет систему неточно. Ручной способ тоже не всегда точный и, кроме того, требует наличия технических знаний.

Определение движка сайта через robots.txt

В файле robots.txt, который всегда находится по адресу site.ru/robots.txt, мы можем увидеть, что в данном случае использовался конструктор сайтов Tilda.

Здесь же мы можем получить дополнительную информацию о сайте или его структуре, о том какие разделы или папки владелец решил скрыть от поисковых систем.

На этом чаще всего ручные варианты определения заканчиваются и если не удалось самостоятельно понять, что же за CMS у сайта, то стоит воспользоваться автоматическими сервисами.

Определение CMS сайта через адрес административной панели

Если владелец сайта не скрыл страницу входа в административную часть сайта, то определить CMS довольно легко, просто подставив нужный адрес после названия сайта, например:

- site.ru/wp-admin/ для WordPress;

- site.ru/administrator/ для Joomla;

- site.ru/bitrix/ для Bitrix и т.п.

В данном примере перед нами админ. сайта WordPress.

В случае, если вам приглянулся какой-то красивый сайт на просторах интернета или в наших готовых решениях, и вы всенепременно хотите сделать себе что-то подобное, то обращайтесь к нам, мы обязательно поможем реализовать любые идеи.

Мы предлагаем вам вполне приемлемую стоимость. От вас потребуется лишь оформление заявки на нашем сайте либо разговор с нами по телефону. Мы подсчитаем цену этой услуги, заключим с вами договор, а после вы внесёте предоплату.

Далее вся работа на нас. Мы гарантируем вам краткие сроки выполнения заказа и приемлемую стоимость.

Понимание адресных пространств и подсетей в IPv4 [Учебное пособие]

В любой сети адресация Интернет-протокола ( IP ) необходима для обеспечения отправки данных правильному получателю или устройству. Схемы адресов IPv4 и IPv6 управляются Управлением по присвоению номеров в Интернете (IANA). Большая часть Интернета, который мы знаем сегодня, основана на схеме адресации IPv4 и по-прежнему является преобладающим методом связи как в Интернете, так и в частных сетях.

Это руководство представляет собой отрывок из книги, написанной Гленом Д. Сингхом, Риши Латчмеперсадом, под названием «Руководство по сертификации CompTIA Network+».

Эта книга представляет собой практическое руководство по сертификации, которое охватывает все темы сертификационного экзамена CompTIA в простой для понимания форме, а также содержит сценарии самооценки для лучшей подготовки.

Общедоступные IPv4-адреса

Существует два основных адресных пространства IPv4 — общедоступное адресное пространство и частное адресное пространство. Основное различие между обоими адресными пространствами заключается в том, что общедоступные IPv4-адреса маршрутизируются в Интернете, а это означает, что любому устройству, которому требуется связь с другими устройствами в Интернете, необходимо будет назначить общедоступный IPv4-адрес на своем интерфейсе, который подключен к интернет.

Пространство громкой связи разделено на пять классов:

| Класс A | 0.0.0.0 – 126.255.255.255 |

| Класс В | 128.0.0.0 – 191. 255.255.255 255.255.255 |

| Класс С | 192.0.0.0 – 223.255.255.255 |

| Класс D | 224.0.0.0 – 239.255.255.255 |

| Класс Е | 240.0.0.0 – 255.255.255.255 |

Адреса класса D используются для многоадресного трафика. Эти адреса не могут быть назначены. Адреса класса E зарезервированы для экспериментального использования и не могут быть назначены.

В Интернете классы A, B и C обычно используются на устройствах, напрямую подключенных к Интернету, таких как коммутаторы уровня 3, маршрутизаторы, брандмауэры, серверы и любые другие сетевые устройства. Как упоминалось ранее, существует около четырех миллиардов общедоступных IPv4-адресов. Однако во многих организациях и домах общедоступному интерфейсу маршрутизатора или модема назначается только один общедоступный IPv4-адрес. На следующей диаграмме показано, как общедоступный IP-адрес видят пользователи Интернета:

Итак, как насчет устройств, которым требуется доступ в Интернет из организации или дома? Может быть от нескольких устройств до сотен или даже тысяч устройств, которым требуется подключение к Интернету и IP-адрес для связи с Интернетом внутри компании. Если интернет-провайдеры предоставляют своим клиентам один общедоступный IPv4-адрес на своем модеме или маршрутизаторе, , как этот единственный общедоступный IPv4-адрес может обслуживать более одного устройства внутри организации или дома?

Если интернет-провайдеры предоставляют своим клиентам один общедоступный IPv4-адрес на своем модеме или маршрутизаторе, , как этот единственный общедоступный IPv4-адрес может обслуживать более одного устройства внутри организации или дома?

Интернет-шлюз или маршрутизатор обычно настроен с преобразованием сетевых адресов (NAT), который представляет собой метод сопоставления либо группы IP-адресов, либо одного IP-адреса на интерфейсе, выходящем в Интернет, в локальную сеть (LAN). . Для любых устройств, находящихся за интернет-шлюзом, которые хотят взаимодействовать с другим устройством в Интернете, NAT преобразует исходный IP-адрес отправителя в общедоступный IPv4-адрес. Поэтому все устройства в Интернете будут видеть общедоступный IPv4-адрес, а не фактический IP-адрес отправителя.

Частные IPv4-адреса

В соответствии с определением RFC 1918 существует три класса частных IPv4-адресов, которые выделяются только для частного использования. Это означает, что в частной сети, такой как LAN. Преимущество использования частного адресного пространства (RFC 1918) заключается в том, что классы не являются уникальными для какой-либо конкретной организации или группы. Их можно использовать внутри организации или частной сети. Однако в Интернете общедоступный IPv4-адрес уникален для устройства. Это означает, что если устройство напрямую подключено к Интернету с помощью частного IPv4-адреса, сетевое подключение к устройствам в Интернете не будет. У большинства интернет-провайдеров обычно есть фильтр для предотвращения любых частных адресов (RFC 19).18) от входа в их сеть.

Это означает, что в частной сети, такой как LAN. Преимущество использования частного адресного пространства (RFC 1918) заключается в том, что классы не являются уникальными для какой-либо конкретной организации или группы. Их можно использовать внутри организации или частной сети. Однако в Интернете общедоступный IPv4-адрес уникален для устройства. Это означает, что если устройство напрямую подключено к Интернету с помощью частного IPv4-адреса, сетевое подключение к устройствам в Интернете не будет. У большинства интернет-провайдеров обычно есть фильтр для предотвращения любых частных адресов (RFC 19).18) от входа в их сеть.

Частное адресное пространство разделено на три класса:

| Класс А — 10.0.0.0/8 сетевой блок | 10.0.0.0 – 010.255.255.255 |

| Класс B— 172.16.0.0/12 сетевой блок | 172.16.0.0 – 172.31.255.255 |

Класс C— 192. 168.0.0/16 сетевой блок 168.0.0/16 сетевой блок | 192.168.0.0 – 192.168.255.255 |

Что такое подсети и зачем нам нужно создавать подсети в сети?

Во-первых, подсети — это процесс разбиения одного блока IP-адресов на более мелкие подсети (подсети). Во-вторых, причина, по которой нам нужна подсеть, заключается в эффективном распределении IP-адресов с меньшими потерями. Это подводит нас к другим вопросам, например, почему нам нужно разбивать один блок IP-адресов и почему так важны наименьшие потери? Можем ли мы просто назначить адресный блок класса A, B или C сети любого размера? Чтобы ответить на эти вопросы, мы углубимся в эту тему, используя практические примеры и сценарии.

Предположим, вы работаете сетевым администратором в местной компании, и однажды ИТ-менеджер поручил вам новую задачу. Задача — перепроектировать схему ИС компании. Он также посоветовал вам использовать класс адресов, подходящий для размера компании, и обеспечить минимальную потерю IP-адресов.

Первое, что вы решили сделать, это нарисовать высокоуровневую диаграмму сети с указанием каждого филиала, на которой показано количество хостов в каждом филиале и каналы глобальной сети (WAN) между маршрутизаторами каждого филиала:

Диаграмма сети

Как видно из предыдущей диаграммы, в каждом здании есть маршрутизатор филиала, и каждый маршрутизатор соединен с другим с помощью канала WAN. В каждом филиале имеется разное количество хост-устройств, которым требуется IP-адрес для связи по сети.

Шаг 1 – определение подходящего класса адреса и причины

Маска подсети может многое рассказать нам о сети, например следующее:

- Часть IP-адреса, относящаяся к сети и хосту

- Количество хостов в сети

Если мы используем сетевой блок из любого из классов адресов, мы получим следующие доступные хосты:

Как вы помните, сетевая часть адреса представлена 1 в маске подсети, а 0 представлять принимающую часть. Мы можем использовать следующую формулу для расчета общего количества IP-адресов в подсети по известному количеству битов хоста в маске подсети.

Мы можем использовать следующую формулу для расчета общего количества IP-адресов в подсети по известному количеству битов хоста в маске подсети.

По формуле 2 H , где H представляет бит хоста, мы получаем следующие результаты:

- Class A = 2 24 IP 2,16,716 total

- Класс B = 2 1 6 = 65 536 всего IP-адресов

- Класс C = 2 8 = всего 256 IP-адресов

В IPv4 есть два IP-адреса, которые нельзя назначить никаким устройствам. Это Идентификатор сети и широковещательный IP-адрес . Следовательно, вам нужно вычесть два адреса из общей формулы IP.

Используя формулу 2 H -2 для расчета используемых IP-адресов, мы получаем следующее:

- Класс A = 2 24 – 2 = 16 777 901 всего IP2

- Класс B = 2 16 – 2 = 65 534 всего IP-адресов

- Класс C = 2 8 – 2 = всего 254 IP-адреса

Оглядываясь назад на диаграмму сети , мы можем идентифицировать следующие семь сетей:

- Филиал A LAN : 25 хостов

- Филиал B LAN : 15 хостов

- Филиал C LAN : 28 хостов

- Филиал D LAN : 26 хостов

- WAN R1-R2 : необходимо 2 IP-адреса

- WAN R2-R3 : необходимо 2 IP-адреса

- WAN R3-R4 : необходимо 2 IP-адреса

Выбор подходящего класса адресов зависит от самой крупной сети и необходимого количества сетей. В настоящее время самая большая сеть Филиал C , в котором есть 28 хост-устройств, которым требуется IP-адрес. Мы можем использовать наименьший доступный класс, которым является любой адрес класса C, потому что он сможет поддерживать самую большую сеть, которая у нас есть. Однако для этого нам нужно выбрать адресный блок класса C. Давайте воспользуемся блоком 192.168.1.0/24 .

В настоящее время самая большая сеть Филиал C , в котором есть 28 хост-устройств, которым требуется IP-адрес. Мы можем использовать наименьший доступный класс, которым является любой адрес класса C, потому что он сможет поддерживать самую большую сеть, которая у нас есть. Однако для этого нам нужно выбрать адресный блок класса C. Давайте воспользуемся блоком 192.168.1.0/24 .

Помните, что маска подсети используется для идентификации сетевой части адреса. Это также означает, что мы не можем изменить сетевую часть IP-адреса при разделении на подсети, но мы можем изменить часть хоста:

Первые 24 бита представляют сетевую часть, а оставшиеся 8 бит представляют хостовую часть. Используя формулу 2H – 2 для расчета количества используемых IP-адресов узлов, мы получаем следующее:

2 H – 2 2 8 – 2 = 256 – 2 = 254 используемых IP-адреса

При назначении этого единственного сетевого блока любой из семи сетей будет потеряно много IP-адресов. Следовательно, нам необходимо применить наши методы создания подсетей к этому блоку адресов класса C.

Следовательно, нам необходимо применить наши методы создания подсетей к этому блоку адресов класса C.

Шаг 2 — создание подсетей (подсетей)

Чтобы создать больше подсетей или подсетей, нам нужно заимствовать биты в хостовой части сети. Формула 2N используется для расчета количества подсетей, где N – это количество битов, заимствованных в части хоста. Как только эти биты будут заимствованы, они станут частью сетевой части, и будет представлена новая маска подсети.

На данный момент у нас есть идентификатор сети 192.168.1.0/24 . Нам нужно получить семь подсетей, и каждая подсеть должна соответствовать нашей самой большой сети (которая составляет Branch C — 28 хостов).

Давайте создадим наши подсети. Помните, что нам нужно заимствовать биты в части хоста, начиная с того места, где заканчиваются единицы в маске подсети. Давайте заимствуем два бита хоста и применим их к нашей формуле, чтобы определить, можем ли мы получить семь подсетей:

Когда биты заимствованы в части хоста, биты изменяются на 1 в маске подсети. Это создает новую маску подсети для всех созданных подсетей.

Это создает новую маску подсети для всех созданных подсетей.

Используем нашу формулу для расчета количества сетей:

Количество сетей = 2 N 2 2 = 2 x 2 = 4 сети

Как мы видим, двух бит хоста недостаточно, так как нам нужно как минимум семь сетей. Заимствуем еще один бит хоста:

Еще раз воспользуемся нашей формулой для расчета количества сетей:

Количество сетей = 2 N 2 3 = 2 x 2 x 2 = 8 сетей

Используя 3 бит хоста, мы можем получить в общей сложности 8 подсети. В этой ситуации у нас есть одна дополнительная сеть, и эту дополнительную сеть можно отложить для будущего использования, если в будущем появится дополнительная ветвь.

Поскольку мы заимствовали 3 бит, у нас осталось 5 хост-бит. Давайте воспользуемся нашей формулой для расчета используемых IP-адресов:

Используемых IP-адресов = 2 H – 2 2 5 – 2 = 32 – 2 = 30 используемых IP-адресов

Это означает, что каждая из 8 подсетей будет иметь в общей сложности 32 IP-адреса, включая 30 используемых IP-адресов. Теперь у нас идеальная пара. Давайте разработаем наши 8 новых подсетей.

Теперь у нас идеальная пара. Давайте разработаем наши 8 новых подсетей.

На этом этапе мы должны следовать следующим рекомендациям:

- Мы не можем изменить сетевую часть адреса (красный)

- Мы не можем изменить хост-часть адреса (черный цвет)

- Мы можем модифицировать только заимствованные биты (зеленый)

Начиная с идентификатора сети, мы получаем следующие восемь подсетей:

Нельзя забывать о маске подсети:

Как мы видим, в маске подсети двадцать семь единиц, что дает нам 255.255.255.224 или /27 в качестве новой маски подсети для всех восемь подсетей, которые мы только что создали.

Взгляните на каждую из подсетей. Все они имеют фиксированное приращение, равное 32. Чтобы быстро вычислить размер приращения, можно использовать формулу 2 x . Это помогает вычислить десятичную запись каждой подсети намного проще, чем вычисление двоичной. Последняя сеть в любой подсети всегда заканчивается настраиваемым окончанием новой маски подсети. В нашем примере новая маска подсети 255.255.255.224 заканчивается на 224 , и последняя подсеть также заканчивается тем же значением, 192.168.1.224 .

В нашем примере новая маска подсети 255.255.255.224 заканчивается на 224 , и последняя подсеть также заканчивается тем же значением, 192.168.1.224 .

Шаг 3 — присвоение каждой сети соответствующей подсети и расчет диапазонов

Чтобы определить первый пригодный для использования IP-адрес в подсети, первый бит справа должен быть равен 1. биты хоста, кроме первого бита справа, должны быть равны 1. Широковещательный IP-адрес любой подсети — это когда все биты хоста равны 1.

Давайте посмотрим на первую подсеть. Мы назначим подсеть 1 для Филиала A LAN:

Вторая подсеть будет выделена для Филиала B LAN:

Третья подсеть будет выделена для Филиала C LAN:

Четвертая подсеть будет выделен для филиала D LAN:

На данный момент мы успешно выделили подсети с 1 по 4 для каждой из локальных сетей филиала. Во время наших первоначальных расчетов для определения размера каждой подсети мы увидели, что все восемь подсетей равны, и что у нас всего 32 IP-адреса с 30 используемыми IP-адресами. В настоящее время у нас есть подсети с 5 по 8 для выделения, но если мы выделим подсети 5, 6 и 7 каналам WAN между ветвями R1-R2, R2-R3 и R3-R4, мы будем терять 28 IP-адресов, так как каждая WAN ссылка (точка-точка) требует только 2 IP-адреса.

В настоящее время у нас есть подсети с 5 по 8 для выделения, но если мы выделим подсети 5, 6 и 7 каналам WAN между ветвями R1-R2, R2-R3 и R3-R4, мы будем терять 28 IP-адресов, так как каждая WAN ссылка (точка-точка) требует только 2 IP-адреса.

Что, если мы сможем взять одну из наших существующих подсетей и создать еще больше, но меньших сетей, чтобы соответствовать каждому каналу WAN (точка-точка)? Мы можем сделать это с помощью процесса, известного как маскирование подсети переменной длины (VLSM). Используя этот процесс, мы делим подсеть на подсети.

На данный момент мы отложим подсети 5, 6 и 7 в качестве будущих резервов для любых будущих ветвей:

Шаг 4 — VLSM и подсети подсети

Для каналов глобальной сети нам нужно как минимум три подсети . Каждый должен иметь как минимум два пригодных для использования IP-адреса. Для начала давайте воспользуемся следующей формулой для определения количества битов хоста, которое необходимо, чтобы у нас было как минимум два пригодных для использования IP-адреса: 2H — 2, где H — количество битов хоста.

Мы собираемся использовать один бит, 2 1 – 2 = 2 – 2 = 0 используемых IP-адресов. Добавим в нашу формулу дополнительный бит хоста, то есть 2 2 – 2 = 4 – 2 = 2 доступных IP-адресов. На данный момент у нас есть идеальное совпадение, и мы знаем, что только два бита хоста необходимы для предоставления нам наших каналов WAN (точка-точка).

Мы будем использовать следующие рекомендации:

- Мы не можем изменить сетевую часть адреса (красный)

- Поскольку мы знаем, что два бита хоста необходимы для представления двух пригодных для использования IP-адресов, мы можем зафиксировать их на месте (фиолетовый)

- Бит между сетевой частью (красный) и заблокированными битами хоста (фиолетовый) будет новыми сетевыми битами (черный)

- Чтобы рассчитать количество сетей, мы можем использовать 2 N = 2 3 = 8 сетей. Несмотря на то, что мы получили намного больше сетей, чем нам действительно нужно, оставшиеся сети можно отложить для будущего использования.

- Чтобы рассчитать общее количество IP-адресов и приращение, мы можем использовать 2 H = 2 2 = 4 всего IP-адресов (включая сетевой идентификатор и широковещательные IP-адреса).

- Чтобы рассчитать количество используемых IP-адресов, мы можем использовать 2 H – 2 = 2 2 – 2 = 2 доступных IP-адресов на сеть.

Давайте разработаем наши восемь новых подсетей для любых существующих и будущих каналов WAN (точка-точка):

Теперь, когда у нас есть восемь новых подсетей, давайте распределим их соответствующим образом.

Первая подсеть будет выделена для WAN 1, R1-R2:

Вторая подсеть будет выделена для WAN 2, R2-R3:

Третья подсеть будет выделена для WAN 3, R3- R4:

Теперь, когда мы выделили первые три подсети для каждого канала WAN, следующие оставшиеся подсети можно выделить для любых будущих ветвей, которым может понадобиться еще один канал WAN. Они будут назначены для будущего бронирования:

Они будут назначены для будущего бронирования:

Резюме

В этом руководстве мы разобрались с общедоступными и частными адресами IPV4. Мы также узнали о важности наличия подсети и увидели 4 простых шага, необходимых для завершения процесса создания подсети.

Чтобы учиться у отраслевых экспертов и применять их методы для решения сложных ИТ-проблем, а также для эффективного прохождения и достижения этой сертификации, ознакомьтесь с нашей книгой Руководство по сертификации CompTIA Network+.

Читать далее

AWS объявляет о большей гибкости своих сертификационных экзаменов и отказывается от предварительных требований к экзаменам

10 лучших ИТ-сертификатов для профессионалов в области облачных вычислений и сетей в 2018 году

Что важно в резюме инженера? В отчете Hacker Rank указаны навыки, а не сертификаты

OSINT веб-сайта…. Давайте посмотрим на тему информации… | Игорь Сергеевич Бедеров

OSINT сайта…. Давайте посмотрим на тему информации… | Игорь С. Бедеров | Medium

Давайте посмотрим на тему информации… | Игорь С. Бедеров | Medium

Давайте сегодня рассмотрим тему источников информации для OSINT-исследования сайтов. Мне будет интересно узнать о личностях, стоящих за сайтами.

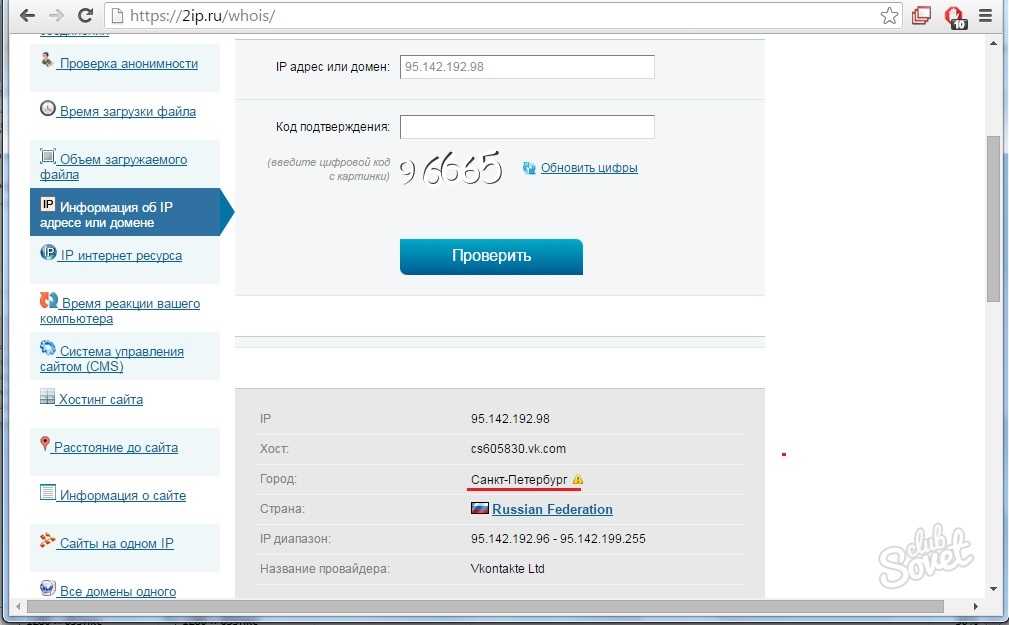

В первую очередь при исследовании сайтов нас будут интересовать данные ХОСТИНГА https://hostingchecker.com/ и данные WHOIS https://whois.domaintools.com/, а также архивные данные WHOIS https://drs .whoisxmlapi.com/whois-history и http://whoishistory.ru/. Архивные данные WHOIS чрезвычайно важны, поскольку последние данные WHOIS владельцев сайтов были скрыты GDPR.

CrimeFlare https://github.com/zidansec/CloudPeler или https://crimeflare.herokuapp.com/ позволяет установить реальные IP-адреса некоторых сайтов, скрытых сервисом CloudFlare.

Поиск контактов пользователей сайта возможен с помощью таких сервисов, как https://domainbigdata.com/, https://phonebook.cz/, https://hunter.io/ или https://www.mailshunt. ком/.

Анализировать рекламные идентификаторы, расположенные на сайте, можно вручную (об этом я писал ранее https://medium. com/@ibederov_ru/analysis-of-advertising-counters-on-websites-8dd84befdaf5), а также с помощью сторонних программ https://themarkup.org/blacklight, https://intelx.io/tools?tab=analytics, https://spyonweb.com/.

com/@ibederov_ru/analysis-of-advertising-counters-on-websites-8dd84befdaf5), а также с помощью сторонних программ https://themarkup.org/blacklight, https://intelx.io/tools?tab=analytics, https://spyonweb.com/.

Что еще добавить? Сервисы проверки CMS https://linkonavt.ru/services/sitetechnologies и https://2ip.ru/cms/. Проверка на вирусы https://www.virustotal.com/. DNS-анализ https://dnsdumpster.com/ и архивирование проверяемой страницы https://archive.org/.

Наконец. Подборка отличных фреймворков для исследования веб-сайтов https://urlscan.io/, https://osint.sh/, https://pulsedive.com/, https://github.com/abhijithb200/Investigator, https:// www.robtex.com/ и отличный https://www.spiderfoot.net/.

… присоединяйтесь к моему блогу на Medium https://medium.com/@ibederov_en, Facebook https://www.facebook.com/ibederov.en/ или Telegram https://t.me/ibederov_en!

Adsense

Расследование

Шерлок Холмс цифровой эпохи… Из России с любовью. … присоединяйтесь к моему Facebook https://www. facebook.com/ibederov.ru/ или Telegram https://t.me/ibederov_ru!

facebook.com/ibederov.ru/ или Telegram https://t.me/ibederov_ru!

Любите подкасты или аудиокниги? Учитесь на ходу с нашим новым приложением.

Попробуйте знать

Рекомендовано от Medium

Скотт Андерсен

в

Анализ рынка и очистка данных с помощью Python

FHEL DIMAANO

311 на 3,11

Anushka Agrawal

IN

9919191919191919191919191919191919191919191919191919191919191919.VER. Наука и их бесплатные ресурсы

Мукеш Чаудхари

Логистическая регрессия: сигмовидная функция и пороговое значение

охватывает корпорацию

Обновление продукта, июнь 2017 г.

Джихан Эврен

СКОЛЬКО МОЖНО НАУЧИТЬСЯ ИЗ ИСТОРИИ UBER PICKUP ?

Равикумар

Каждый трейдер должен знать эти 6 правил ценового действия | Стратегии торговли ценовым действием

Shristi

Как сделать добыча данных на кубе в SSAS

Получить Medium App

Get Unledimited Access

Agor S.

php?option=com_content… — данный шаблон используется в Joomla по умолчанию;

php?option=com_content… — данный шаблон используется в Joomla по умолчанию;